Actualités

Brother présente ses nouveautés à ses partenaires sur le salon…

Rendez-vous de la distribution IT et télécoms, le salon IT Partners 2019 ouvrira ses portes le 13 et 14 mars à Disneyland Paris. A cette occasion, le japonais Brother présentera…

HP renforce son offre Device as a Service (DaaS)

HP renforce son offre Device as a Service (DaaS) et optimise ses solutions de gestion du parc informatique. « Les manières de travailler et l’espace de travail évoluent vers un modèle…

Mobile World Congress, la 5G à toutes les sauces !

C’est le nouvel et futur Eldorado…. celui qui doit faire exploser les compteurs des opérateurs ! Cette année , au Mobile World Congress de Barcelone, parmi les 2 400 exposants , et les…

Une agence de l’ONU a dissimulé un grave piratage informatique

(AFP) – L’OACI, agence des Nations unies spécialisée dans le transport aérien, a dissimulé pendant des mois le piratage informatique dont elle était victime, alors que cette intrusion infectait également…

Expertise BeyondTrust – Comment sécuriser les comptes superutilisateurs ?

Les comptes super-utilisateurs sont des comptes hautement privilégiés, utilisés surtout par des employés informatiques spécialisés dans l’administration IT. Un super-utilisateur est un utilisateur d’un compte superutilisateur. Ces superutilisateurs/comptes peuvent avoir…

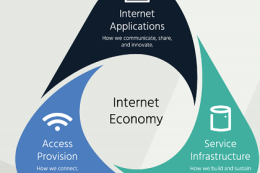

Global Internet Report 2019 : Internet Society s’inquiète de la…

Pour l’organisation mondiale à but non lucratif qui défend un Internet “ouvert”, la concentration des pouvoirs sur Internet est un défi pour l’économie numérique du futur. Le rapport ” Consolidation…

Lancement aux Etats-Unis du 1er réseau mondial 5G pour la…

Le marché de la 5G s’annonce florissant. Au dernier Mobile World Congress de Barcelone, il n’y avait que de la 5G à tous les niveaux. En dehors du mobile, on…

Au MWC 2019 de Barcelone, la bataille du pliable fait…

Samsung , Huawei , Royole, TCL ou encore Oppo se lancent corps et âmes sur ce créneau sans doute porteur mais qui doit surtout distancer Apple. Comment les ingénieurs d’Apple…

Les offres d’emploi dans la blockchain se multiplient

C’est le constat d’Alyra, la première école de formation à la blockchain, qui vient de publier une première analyse sur le sujet. Elle devrait la renouveler tous les trimestres Sur…

La Cnil épingle Europe 1 pour un “fichage” de certains…

(AFP) – La Commission nationale de l’informatique et des libertés (Cnil) a épinglé la radio Europe 1 pour des “commentaires excessifs” sur des auditeurs, contenant parfois insultes ou informations personnelles…

Usage des cookies sur notre site

Qu’est-ce qu’un cookie ? La Cnil indique qu’ “un cookie est un traceur déposé et /ou lus, par exemple, lors de la consultation d’un site internet.” En application de la directive européenne dite ” paquet télécom “, vous devez être informés et vous devez donner…