Actualités

Gestion de contenu électronique : Archimed GED devient NeoLedge

Editeur de logiciels de gestion de contenu électronique, Archimed GED lance sa nouvelle identité de marque : NeoLedge. Archimed GED s’est spécialisé depuis près de 25 ans dans l’édition de logiciels de gestion…

Gouvernement : un geek entrepreneur nommé au Numérique

En janvier, Mounir Mahjoubi quittait la présidence du Conseil National du Numérique (CNNum) et rejoignait le mouvement En Marche! d’Emmanuel Macron pour mener sa campagne sur le numérique. Récompensé, il devient aujourd’hui…

La Cnil condamne Facebook à 150 000 € d’amende

La somme ne paraît pas énorme, mais c’est tout un symbole. En 2016, la Commission nationale de l’informatique et des libertés (CNIL) annonçait avoir mis en demeure Facebook pour ses…

Le cabinet d’analyse et de conseil CXP Group affiche ses…

Le Groupe CXP, premier cabinet européen indépendant d’analyse et de conseil dans le domaine des logiciels, des services informatiques et de la transformation numérique, annonce la nomination de Yannick Carriou…

Forum CXP : quand le SI soutient l’innovation

La 15ème édition du Forum CXP se prépare : une journée dédiée à la préparation du système d’information pour soutenir la transformation digitale de l’entreprise. Afin de répondre à cet enjeu, les…

Nuance et Lexmark scellent une alliance pour mieux vendre leurs…

A partir de septembre prochain, le fabricant américain pourra enrichir ses multifonctions avec les applications documentaires de Nuance. L’éditeur assurera pour sa part la maintenance de son offre logicielle auprès des…

Alter Way acquiert l’agence Web Lp digital agency

Lp digital agency, agence web du groupe Lp digital, dirigée par Sylvain Lejarre, passe sous pavillon Alter Way. Une acquisition qui permet à Alter Way de développer significativement son agence…

Kiev accuse Moscou d’une cyberattaque contre la présidence

(AFP) – Kiev a accusé Moscou d’avoir perpétré une cyberattaque contre le site de son administration présidentielle, y voyant une réponse aux nouvelles sanctions ukrainiennes prévoyant le blocage d’une série…

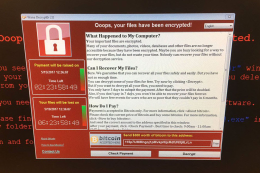

Exclusif Abattre le ransomware WannaCry – Qu’est ce qui a…

Le ransomware qui se cache derrière les attaques mondiales qui secouent la planète actuellement est connu sous le nom de WannaCryptor, également appelé WannaCrypt ou WannaCry. Au cours du weekend, le…

Vers un grave sabotage numérique mondial ?

(AFP) – Le monde pourrait connaître prochainement un “acte grave de sabotage numérique” qui provoquerait troubles, “chaos et désordre”, a averti mardi le chef des services secrets néerlandais Rob Bertholee.…

Usage des cookies sur notre site

Qu’est-ce qu’un cookie ? La Cnil indique qu’ “un cookie est un traceur déposé et /ou lus, par exemple, lors de la consultation d’un site internet.” En application de la directive européenne dite ” paquet télécom “, vous devez être informés et vous devez donner…