Etudes et enquêtes

50 % de malwares quotidiens en plus à craindre sur…

À la fin du troisième trimestre 2015, il y aurait déjà plus de programmes malveillants pour Android que pour toute l’année 2014. Chaque jour, ce sont 6 400 nouveaux codes…

Transformation numérique : la santé sur les talons de la…

Le secteur de la santé et du bien-être sont de plus en plus influencés par le numérique rapporte une étude américaine. Les résultats d’une étude annuelle conduite par l’Institut Apigee…

Les consommateurs prêts à payer plus cher pour bénéficier d’un…

Si plus de la moitié des consommateurs le sont, selon une étude Xerox sur la relation client, reste à trouver comment les satisfaire. Dans les secteurs des médias, des télécommunications…

L’innovation digitale au service de l’expérience client

L’innovation digitale est une composante clé de la transformation des entreprises pour améliorer l’expérience client, souligne une étude qui a interrogé des décideurs marketing, commerciaux, digitaux et innovation. « La disruption…

Social selling : le Top 10 des entreprises françaises selon…

Le « social selling » consiste à intégrer les média sociaux dans les pratiques commerciales de l’entreprise pour identifier et engager les acheteurs. LinkedIn a analysé les entreprises qui l’utilisent…

Migrer l’EDI dans le SaaS pour satisfaire les besoins métiers

Une enquête menée par Generix Group et Best Practices SI auprès d’un panel de 80 entreprises ayant procédé à une migration de leur EDI dans le SaaS indique que la satisfaction…

Les clients fuient les entreprises piratées

Près des deux tiers des consommateurs ne souhaitent pas poursuivre leurs relations avec des sociétés dont les informations financières ont été piratées en raison d’une faille de données. Et s’il…

Les clients fuient les entreprises piratées

Près des deux tiers des consommateurs ne souhaitent pas poursuivre leurs relations avec des sociétés dont les informations financières ont été piratées en raison d’une faille de données. Et s’il…

Les clients fuient les entreprises piratées

Près des deux tiers des consommateurs ne souhaitent pas poursuivre leurs relations avec des sociétés dont les informations financières ont été piratées en raison d’une faille de données. Et s’il…

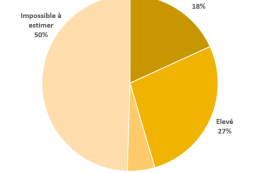

Failles de sécurité : les applis Cloud montrées du doigt

Le nombre d’applications Cloud utilisés par les entreprises augmentent (stockage, réseaux sociaux, CRM, Webmail…), alors même que la très grande majorité d’entre elles n’offrent pas la protection nécessaire des données.…