Avlo maitrise son processus de traitement des notes de frais

Le groupe de distribution et de location de matériel de travaux publics Avlo a misé sur Notys pour gérer dans le Cloud les frais...

La moitié des malwares sous Mac OS X sont des…

Les logiciels publicitaires (adwares) autresles applications/programmes potentiellement indésirables représenteraient plus de 55 % des menaces sur Mac OS X en France, sur les six...

Les spécialistes de la sécurité d’entreprise préfèrent les plates-formes de…

Dans le domaine de la sécurité IT, presque tous les décideurs (98 %) reconnaissent que les plates-formes de sécurité intégrées en mode Cloud sont plus performantes que...

L’ère de l’analytique en temps réel est arrivée

L'analytique en entreprise : quel est son rôle en entreprise ? Dans quels domaines progresse-t-elle ? Quel est son impact sur les performances de l’entreprise ? Salesforce publie...

Sécuriser les données dans le Cloud : entreprises cherchent partenaires…

Protection des données ou gestion entralisée de la sécurité des opérations, les entreprises recherchent des prestataires pour les aider. Elles sont prêtes à dépenser...

9 emails sur 10 envoyés sur les messageries pro sont…

Le spam : relais essentiel des vagues de phishing et de virus en entreprise. L’email reste la porte d’entrée préférée des hackers sur les réseaux...

Piratage de TalkTalk : deux adolescents interrogés par la police

Suite au piratage de l’opérateur britannique de téléphonie et d’accès accès internet TalkTalk, un adolescent de 15 ans a été arrêté en Irlande du...

Sécuriser les datacenters : les appliances de sécurité doivent avoir…

Pour Pascal Beurel, directeur technique Europe chez Gigamon, il est essentiel d'identifier les emplacements critiques en adoptant une approche architecturale structurée avec une visibilité...

Synology lance Surveillance Station 7.1

A associer à une caméra IP de Synology (série 10 à série 16), Surveillance Station 7.1 offre une architecture optimisée intégrant le protocole RTSP...

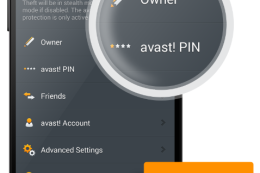

Sur les traces d’un smartphone perdu

Expérience intéressante. L’éditeur Avast a « perdu » volontairement une vingtaine de mobiles aux Etats-Unis pour voir ce qu’ils devenaient…

Avant de lâcher les téléphones dans la...

Optimisation de l’engagement client : Verint remet ses trophées

Chaque année, Verint Systems, un spécialiste des solutions « d’Actionnable Intelligence », qui visent notamment à optimiser l’engagement client, fait sa conférence EMEA Engage. Le 8 octobre dernier, pour sa nouvelle édition, l’éditeur a remis à Londre ses trophées récompensant ses clients dans six catégories : Engagement citoyen,…