[ Emploi/Formation ]

Cybersécurité : reconversion, formation et montée en compétences…

Kubb Mini : un PC qui aime le RGPD, NIS2…

Kubb Mini revient dans une nouvelle version. Il s'agit d'un mini pc cubique aux dimensions réduites. La version 2025 embarque un Intel N150 ou...

La métropole du Grand Paris dépose plainte pour vol de…

(AFP) - La métropole du Grand Paris (MGP), qui regroupe 130 communes d'Ile-de-France, a déposé une plainte contre X pour vol de données personnelles...

A lire, le nouveau Solutions Numériques & Cybersécurité spécial technos

Quelles tendances technologiques vont compter cette année ? Différents experts répondent à cette question dans notre grand dossier du mois, de façon à vous éviter...

Nicolas Roche nommé à la tête du SGDSN

(Solutions numériques avec AFP) - Ce spécialiste du nucléaire, ambassadeur de France à Téhéran, remplacera à compter du 26 mars Stéphane Bouillon à la...

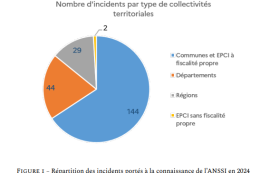

Des cibles de choix : plus de 200 attaques sur…

Selon son dernier rapport, l'Agence nationale de la sécurité des systèmes d’information (Anssi) a traité en 2024 en moyenne 18 incidents cyber par mois...

Les services de sécurité gérés doivent être désormais certifiés

Le règlement relatif aux services de sécurité gérés a été publié au JO de l'UE le 15 janvier. Il est applicable depuis le 12...

Cyber resilience act, comment faire ? L’Enisa publie une méthode…

L'Agence de l'Union européenne pour la cybersécurité (ENISA) a récemment publié un rapport proposant une méthode et des éléments techniques pour la mise en...

Salt Typhoon : un groupe de hackers chinois particulièrement actif

Les Etats-Unis surveillent un groupe de hackers chinois très actif : Salt Typhon. La NSA ont observé de multiples intrusions. C'est sans doute ce...

JFrog s’associe à Hugging Face pour assurer la sécurité des…

Le spécialiste de la sécurité de la supply chain logicielle annonce un nouveau partenariat avec Hugging Face, afin d’approfondir les analyses de vulnérabilités et...

Aqua Ray renforce son cloud privé avec du WAF

L'hébergeur Aqua Ray annonce un renforcement de la sécurité de son offre cloud avec Bunkerity. Concrètement, les utilisateurs pourront utiliser un WAF managé avec...

Avec sa dernière mise à jour, FortiAnalyzer devient une plateforme…

Fortinet fait monter en gamme ce qui était jusqu’à présent un outil de visibilité au sein de la Security Fabric de l’éditeur. Désormais, FortiAnalyzer...

AVIS D’EXPERT – Télécoms et cybersécurité : relever les défis…

Le marché des télécoms B2B connaît une transformation continue. Les offres de connectivité attractives ont favorisé le déploiement des réseaux, l’adoption du cloud, la...

Filigran lance son Academy

La jeune pousse spécialisée dans la threat intelligence lance un parcours de formation pour permettre à ses utilisateurs de monter en compétence sur ses...

F5 Application Delivery and Security : une plateforme de bout…

F5 annonce sa plateforme Application Delivery and Security. Selon l'éditeur, cette plateforme répond à la définition de l'Application Delivery and Security. Elle permet d'optimiser...

Nouvelle offre sécurité chez Alphalink, du scan au SOC

L'opérateur d’infrastructures et solutions télécoms AlphaLink annonce sa gamme Cyber 360 en collaboration avec Palo Alto networks et Trend Micro. La gamme s'article autour...

La France inaugure son régiment de cyberdéfense, le fer de…

La cérémonie d'inauguration du nouveau régiment de cyberdéfense s'est déroulée le 27 février. Le régiment est une « armée de Terre de combat »...

La CJUE précise que le RGPD prévaut sur le secret…

La Cour de justice de l’Union européenne (CJUE) a récemment rendu un arrêt sur l’interprétation du Règlement général sur la protection des données (RGPD)...

Les pilotes peuvent devenir des vecteurs d’attaques

Check Point met en garde contre les pilotes s'exécutant en mode noyau, c'est-à-dire directement au niveau noyau système avec les droits qui vont avec...

Les Etats-Unis ne s’inquiètent plus des cyberattaques russes

D’un côté, les analystes du CISA auraient reçu l’ordre de ne plus enquêter sur les cybermenaces venues de Russie, de l’autre le Pentagone aurait...

Le navigateur d’entreprise de Netskope s’appuie désormais sur une solution…

Le spécialiste de la sécurité et des réseaux intègre Enterprise Browser à l'ensemble des capacités SSE (Security Service Edge) de sa plateforme Netskope One.

Les...