46 milliards d’euros : le coût d’une cyberattaque mondiale massive

53 milliards de dollars, soit 46 milliards d'euros, c'est le prix que pourrait coûter une cyberattaque mondiale massive. Des pertes économiques aussi importantes que...

46 milliards d’euros : le coût d’une cyberattaque mondiale massive

53 milliards de dollars, soit 46 milliards d'euros, c'est le prix que pourrait coûter une cyberattaque mondiale massive. Des pertes économiques aussi importantes que...

14 hôtels de Donald Trump piratés – De nombreuses cartes…

Trump Hotels dit avoir été informé le 5 juin que les données de cartes de paiement et de réservations ont été compromises entre le...

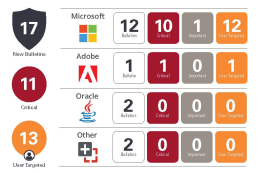

Patch Tuesday : mises à jour réduites

Chaque mois, Ivanti nous livre en exclusivité son analyse du Patch Tuesday. Après la panique des mois de mai et juin, le Patch Tuesday de...

Des millions de comptes de clients Verizon accessibles à n’importe…

Des millions de comptes de clients Verizon étaient accessibles librement sur un serveur Amazone S3 non protégé, a révélé la société de cybersécurité UpGuard. Mais...

Sécurité : le gouvernement américain boycotte les logiciels de la…

Le gouvernement américain a décidé d'interdire aux agences fédérales d'acheter des logiciels de la société russe Kaspersky Labs, spécialisée dans la sécurité informatique, en...

IOT et cybersécurité : Trend Micro lance un fonds de…

Trend Micro, éditeur japonais dans la cybersécurité, lance un fonds de capital-risque visant à explorer les marchés des technologies émergentes, en particulier celui de...

RGPD et Cloud : 3 étapes essentielles pour les entreprises

Bien que le RGPD évoque le partage de responsabilité entre les utilisateurs et les fournisseurs de services Cloud (CSP), c’est bien l'utilisateur du service,...

RGPD et Cloud : 3 étapes essentielles pour les entreprises

Bien que le RGPD évoque le partage de responsabilité entre les utilisateurs et les fournisseurs de services Cloud (CSP), c’est bien l'utilisateur du service,...

GS2I veut uberiser la distribution de solutions de sécurité

GS2i, éditeur de la solution de sécurité i-Guard, lance un réseau de franchise à destination d'auto-entrepreneurs, ou de petits commerçants.

i-Guard est un service Windows...

Sécurité : la résilience comme réponse aux attaques

L’initiative est intéressante et originale. We Demain, qui édite une revue trimestrielle et un site sur le monde de demain (habitat, santé, technologies, économie, travail, alimentation, transports…), organise un forum « Sécurité et résilience » le 19 septembre prochain au Palais des Congrès d’Issy-les-Moulineaux. À l’heure du…