Sécurité

La cyber-résilience devient un impératif business

Elle est devenue depuis quelques mois un dossier de travail des Comex de toutes les grandes entreprises. La cyber-résilience, cette capacité que possède une entreprise à réagir rapidement pour continuer…

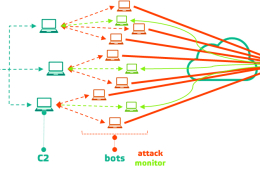

L’automatisation monte en puissance dans les SOC

Manque d’analystes de sécurité dans les SOC, avalanche d’événements de sécurité à traiter dans un contexte d’ouverture des SI, mais aussi besoin de réagir plus rapidement aux attaques, l’heure…

Quelle sécurité pour l’IOT ?

Alors que le nombre d’objets connectés s’accroît de façon exponentielle, il faut repenser la cybersécurité du système d’information afin d’intégrer ces terminaux et ces réseaux bien peu sécurisés. Omniprésents…

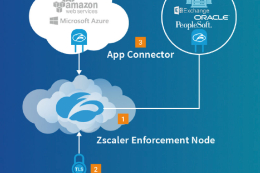

La cybersécurité au diapason du SD-WAN

Le SD-WAN s’avère désormais être l’architecture des réseaux étendus du futur. Ces réseaux s’affranchissent des contraintes des réseaux MPLS et apportent une nouvelle approche de la sécurité, en attendant l’avènement…

La sécurité des API en question

Alors que les entreprises généralisent l’usage des API dans leurs systèmes d’information, l’attaque par leur biais est amenée à devenir la cause n°1 des fuites de données dans les années…

Cybersécurité – Une défense plus offensive !

Guillaume Poupard Lors des Assises de la Sécurité, en octobre, Guillaume Poupard, directeur général de l’ANSSI, a exhorté les entreprises françaises à se montrer plus actives face aux cyberattaques.…

Les nouvelles frontières de l’identité numérique

L’authentification multifacteur (MFA) s’impose comme le moyen de plus en plus utilisé par les entreprises pour renforcer la sécurité des accès de leurs employés et parfois de leurs clients. Une…

Authentification : suivre et tracer les accès privilégiés

Le gestionnaire de comptes à privilèges sécurise les accès distants et facilite l’administration par un prestataire sans ouvrir d’accès global à l’ensemble du système d’information. Guillaume Poupard, le directeur…

La prévention des fuites – Adopter une sécurité centrée sur…

A l’heure où les entreprises adoptent de plus en plus le Cloud public, adopter une sécurité centrée sur la donnée devient un impératif. Plusieurs approches restent possibles quant aux outils…

Le renouveau des solutions d’UEM

Les outils de gestion de parcs mobiles ont fait place à des solutions de gestion des terminaux à la couverture fonctionnelle élargie et qui couvrent désormais tant les mobiles que…