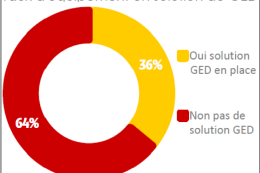

GED : les entreprises intéressées mais peu équipées

Le papier reste très présent en entreprise, en particulier dans les échanges financiers.Le baromètre de la GED publié par Canon confirme l’intérêt affiché pour...

Au FIC 2015, la lutte contre le terrorisme en sujet…

La 7ème édition du Forum International de la Cybersécurité a réuni 4300 visiteurs, avec une présence internationale remarquée. La lutte contre le terrorisme est...

Analyse de données dans le domaine de la santé :…

Tableaux de bord sécurisés, approche centrée sur les patients et source d'informations centralisée : Edouard Beaucourt, Account Manager France et Suisse Romande chez Tableau Software, dégage les...

Résilience informatique : les entreprises insufisamment préparées

2/3 des entreprises ne disposent pas d'une protection en matière de haute disponibilité et de reprise d'activité pour leurs données une fois stockées dans...

Congrès Big Data Paris : objets connectés et sécurité au…

La 4ème édition du Congrès Big Data Paris ouvrira ses portes les 10 et 11 mars 2015 au CNIT Paris – La Défense. Plus...

Tests logiciels : découvrir les pratiques actuelles

Dans le cadre de l’organisation de la Journée Française des Tests Logiciels, qui se tiendra à Paris le 14 avril 2015, le Comité Français...

L'hébergeur NFrance renforce sa sécurité

L’hébergeur infogéreur toulousain NFrance renforce son réseau local avec un nouveau datacenter, le quatrième, pour assurer un plan de continuité d’activité pour ses clients.Jusqu’alors,...

Ingénieurs, administrateurs systèmes ou techniciens : 30 recrutements chez Jaguar…

L’opérateur-hébergeur Jaguar Network recrute 30 nouveaux collaborateurs en 2015 pour soutenir sa croissance et développer son programme d’innovations. Jaguar Network recherche avant tout des...

Le nouveau Windows 10 dévoilé : gratuit et évolutif

Gratuit pendant un an, mis à jour régulièrement, avec de nouvelles apps Office, de jeux et de loisirs qui s’adaptent aussi bien sur PC...

La biométrie peut-elle vraiment remplacer les mots de passe ?

Pour Emmanuel Schalit, CEO de Dashlane, spécialisé dans la gestion des mots de passe, pas de doute : les mots de passe ont encore une...

Ghost : une vulnérabilité sévère dans Linux

Détectée dans la bibliothèque C de GNU/Linux, cette vulnérabilité baptisée Ghost donne le contrôle aux attaquants sans nécessiter d’identifiants système. Qualys publie un bulletin de sécurité Le fournisseur de solutions de sécurité et de conformité dans le Cloud Qualys, annonce que son équipe chargée de…