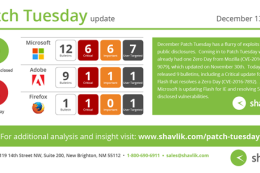

Exclusif – Ce qu’il faut retenir du Patch Tuesday de…

Chaque mois, Shavlik nous livre en exclusivité son analyse du Patch Tuesday. Le Patch Tuesday de décembre couvre une multitude d'exploitations et de divulgations...

Exclusif – Ce qu’il faut retenir du Patch Tuesday de…

Chaque mois, Shavlik nous livre en exclusivité son analyse du Patch Tuesday. Le Patch Tuesday de décembre couvre une multitude d'exploitations et de divulgations...

Yahoo, Myspace, eBay, LinkedIn : des piratages de grande envergure…

Après un premier piratage touchant 500 millions de comptes utilisateur, Yahoo a révélé avoir été victime d'une seconde attaque informatique, qui a eu lieu...

Nouveau piratage de Yahoo : Verizon prêt à retirer son…

Yahoo dans la tourmente : l’opérateur Verizon qui doit racheter Yahoo, chercherait à revoir les modalités de l’accord, à la suite d'un nouveau piratage massif...

Piratage de Yahoo : Verizon prêt à renoncer à son…

L'action Yahoo perdait jeudi 15 décembre près de 5% à la Bourse de New York, après l’annonce par Yahoo d'un nouveau piratage massif de ses systèmes,...

Piratage de Yahoo : Verizon prêt à renoncer à son…

L'action Yahoo perdait jeudi 15 décembre près de 5% à la Bourse de New York, après l’annonce par Yahoo d'un nouveau piratage massif de ses systèmes,...

Et 1 milliard de comptes Yahoo de plus piratés !

Le groupe Yahoo a annoncé mercredi 14 décembre avoir été victime d'une cyberattaque en 2013 ayant frappé "plus d'un milliard" d'utilisateurs et qui vient...

T-Systems fait découvrir son « Cloud français » à Pantin

Equinix faisait visiter ce mercredi 14 décembre à la presse IT son datacenter de Pantin qui accueille le tout nouveau "T-Cloud France" de T-Systems,...

2017, l’année du premier vers Wifi ?

Quatre experts en sécurité du Laboratoire F-Secure livrent leurs prédictions pour l’année à venir. L'un d'entre eux, Sean Sullivan, pense que nous pourrions assister à...

2017, l’année du premier vers Wifi ?

Quatre experts en sécurité du Laboratoire F-Secure livrent leurs prédictions pour l’année à venir. L'un d'entre eux, Sean Sullivan, pense que nous pourrions assister à...

Combat numérique : un commandement des opérations cyber créé en…

2 600 combattants numériques pourront neutraliser des infrastructures utilisées pour attaquer des intérêts français mais aussi riposter plus largement à une attaque cyber.

Le 24...

“En temps de guerre, l’arme cyber pourra être la réponse…

Le combat numérique est devenu une arme à part entière des armées françaises, utilisable à des fins aussi bien offensives que défensives, a annoncé...

Calendrier de l’Avent high tech – Vendredi 9 décembre :…

Parmi la foule de nouveaux accessoires, portables, objets connectés, smartphones, beaucoup ont donné envie à la rédaction. Trop nombreux… Nous avons donc décidé d’en...

Calendrier de l’Avent high tech – Vendredi 9 décembre :…

Parmi la foule de nouveaux accessoires, portables, objets connectés, smartphones, beaucoup ont donné envie à la rédaction. Trop nombreux… Nous avons donc décidé d’en...

BlackBerry lance une plateforme pour la sécurité de “l’entreprise des…

2 ans après avoir présenté une plate-forme IoT, BlackBerry lance cette fois une solution Cloud dédiée à la gestion de l’ensemble des objets connectés de...

Le jeu : une nouvelle mode pour recruter les hackers…

Les hackers ont de l’imagination, c’est bien connu. Et pour séduire de nouvelles recrues, ils font aujourd’hui appel au jeu. Un groupe de cyberattaquants...

Le jeu : une nouvelle mode pour recruter les hackers…

Les hackers ont de l’imagination, c’est bien connu. Et pour séduire de nouvelles recrues, ils font aujourd’hui appel au jeu. Un groupe de cyberattaquants...

Cyberattaques : 97 % des piratages commis en 2016 ont été…

Arnaud Gallut, directeur commercial France de Ping Identity (fournisseur de solutions de sécurité basées sur les identités), revient sur les méthodes de piratage des...

20 cyberattaques qui ont marqué l’année 2016

IOT, smartphone, mails professionnels, réseaux sociaux, messagerie interbancaire, blockchain, DSN... : tout est bon pour les pirates pour voler des informations. Que les fins soient...

Russie: nouvelle cyberattaque contre le système financier (AFP)

L'opérateur télécom russe Rostelecom a annoncé vendredi 9 décembre avoir déjoué une série d'attaques informatiques visant cinq banques le 5 décembre, dernières en date...