Cyberattaque “Cloud Hopper” : les noms de 8 grandes entreprises…

Huit grands groupes tech auraient été victimes de vol de données lors de la cyberattaque Cloud Hopper, lancée en 2010.

C'est Reuters qui l'a divulgué...

Cybersécurité et Cloud : Wallix ouvre un deuxième centre de…

Le spécialiste européen de la gestion et de la protection des accès à privilèges a inauguré le 26 juin un nouveau centre de recherche...

Sécurité Cloud : disponibilité générale du service de collecte et…

Amazon Web Services a annoncé la disponibilité générale de son service AWS Security Hub. Il offre un espace unique où regrouper leurs alertes de sécurité...

Une douzaine d’opérateurs télécoms piratés par la Chine à des…

Un groupe de pirates informatiques soupçonné d’être affilié au gouvernement chinois se serait introduit dans les réseaux d’une douzaine d’opérateurs télécom dans le monde....

Les équipements Huawei plus vulnérables à des piratages, selon un…

(AFP) - Les équipements de télécommunications du groupe chinois Huawei seraient davantage susceptibles de contenir des failles pouvant être piratées que les équipements de...

La Ciso de LVMH, Mylène Jarossay, devient présidente du CESIN

Alain Bouillé, qui a participé grandement à la notoriété du Club des Experts de la Sécurité de l'Information et du Numérique, qui regroupe plus...

Secteur des services financiers et cyberattaques : la moitié des…

La moitié des entreprises européennes de ce secteur révèlent avoir des difficultés à se protéger face à la prolifération des cyber-menaces, selon une récente étude...

La Nasa a été piratée avec un Raspberry Pi à…

(AFP) - Un hacker a infiltré le réseau informatique d'un centre de la Nasa l'an dernier, forçant l'agence spatiale américaine à déconnecter temporairement des...

L’Iran dit n’avoir subi aucun dégât à cause de présumées…

(AFP) - Téhéran a assuré lundi n'avoir subi aucun dégât à la suite de "cyberattaques" qui auraient été lancées, selon la presse américaine, contre...

Cybersécurité : SentinelOne, une levée de fonds de 120 millions…

Le spécialiste des solutions autonomes de protection des postes de travail vient de boucler une importante levée de fonds de 120 millions de dollars,...

Cybersécurité, Cloud et infra : le nouveau groupe Hifield lance…

Né de la fusion des sociétés NetXP, LiveXP, Provadys et MAJJ, le groupe Hifield annonce la création de deux marques réunissant ses différents domaines...

Avis d’expert – En quoi la gestion des identités est…

Par Ben Bulpett – EMEA Identity Platform Director de SailPoint

Le tristement célèbre Pablo Escobar contrôlait 80% du marché mondial de la cocaïne au début...

USA : enquête du régulateur sur YouTube, accusé de mal…

(AFP) - Les autorités américaines de régulation tentent de savoir si la plateforme YouTube a enfreint la loi en exposant les enfants à des...

La clé GateKeeper sécurise l’accès aux ordinateurs

Sécuriser l’accès à vos ordinateurs, tout en augmentant la productivité des utilisateurs, en utilisant un badge ou une application dédiée afin de s’y connecter/déconnecter...

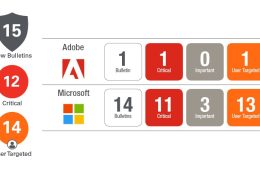

Patch Tuesday de juin : 4 correctifs ultraprioritaires de CVE…

Le Patch Tuesday est de retour. En voici le détail pour les lecteurs de Solutions Numériques par Chris Goettl, Director Product Management, Security chez Ivanti.

Ce...

Le kit de sensibilisation à la cybersécurité de cybermalveillance.gouv.fr complet…

Un an après la sortie du 1er volet, le kit de sensibilisation à la cybersécurité de www.cybermalveillance.gouv.fr s’enrichit de cinq nouveaux thèmes et de...

Intrusions américaines informatiques au sein du réseau électrique russe :…

(AFP) - Le président américain Donald Trump a accusé samedi le New York Times d'avoir commis "un acte virtuel de trahison" en publiant des...

Trois hommes soupçonnés d’animer “la plus importante plateforme du darknet…

(AFP) - Après le démantèlement de "la plus importante plateforme du darknet francophone", trois hommes suspectés d'en être les animateurs ont été mis en...

TechnipFMC protège son SI mondial avec le Cloud, Verizon et…

Solutions-Numériques était partenaire du déjeuner table-ronde, organisé par Verizon et Zscaler . A cette occasion, était présenté le témoignage de Yves Delanoy, Global IT...

Cyberattaque Asco : un millier de salariés au chômage technique…

(AFP) - Environ un millier de salariés sont au chômage technique depuis mardi à la suite d'une cyberattaque contre l'équipementier aéronautique Asco basé à...