Google finalise le rachat de Mandiant

Google confirme le 12 septembre 2022 le rachat de Mandiant, une société de conseil américaine spécialisée dans la détection des cyber risques. Montant estimé...

Données sensibles dans le Cloud : le gouvernement n’exclut pas…

(AFP) - Le gouvernement n'exclut pas de contraindre les entreprises françaises à recourir à des services de cloud échappant aux lois extra-territoriales pour leurs...

Apax Partners et NewAlpha Verto veulent faire de Mailinblack un…

Mailinblack, un éditeur marseillais de logiciels de cybersécurité, annonce le 12 septembre l’entrée des fonds Apax Partners et NewAlpha Verto à son capital. Ils...

Kaspersky accorde des marges arrière, des formations et plus d’avantages…

Le programme Partenaires Unifié de Kaspersky offre en cette rentrée 2022 un système de marges arrière révisé, une extension des formations proposées et plus...

Les PME françaises investissent afin d’optimiser leur travail hybride

63% des PME françaises n'ont pas encore pleinement optimisé leur activité pour le travail hybride, elles placent la sécurité et l'assistance informatique à distance...

Règles de cybersécurité communes sur les objets connectés : l’UE…

L'Union européenne va présenter une proposition de loi dans le cadre du Cyber Resilience Act. L'objectif est d'établir des normes de cybersécurité et des...

Niveau record des attaques par “vishing hybride”

Les attaques par "vishing hybride", hameçonnage vocal amorcé par e-mail, ont atteint un niveau record sur six trimestres, avec une augmentation de 625 %...

Des objets malveillants ont été bloqués dans près de 32…

Au premier semestre 2022, des objets malveillants ont été bloqués dans 1 équipement OT sur 3, selon le rapport sur le paysage des menaces...

Pourquoi attendre la finalisation de la 3ème tentative d’accord entre…

Suite aux échecs du Safe Harbor (en 2015) et du Privacy Shield (en 2020), que doivent faire les entreprises européennes qui souhaitent la pleine...

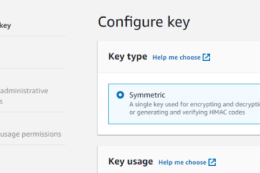

Zoom lance une clé de chiffrement entièrement gérée par le…

La CMK, alias la Customer Managed Key, vient apporter un niveau de confidentialité supplémentaire à la protection des données utilisateurs.

La Customer Managed Key donne...

L'avenir du travail, avec les outils collaboratifs et les communications unifiées : 3 témoignages d'entreprises

Replay de la TABLE RONDE de la rédaction du mardi 5 juillet Témoignages et cas d’usage chez SAP, ManoMano, Autodesk Comment les entreprises assurent-elles la continuité du travail et répondent-elles à la fois aux attentes des collaborateurs et des clients ? Trois témoignages emblématiques présentent…