Comment la Clinique des 3 Soleils a-t-elle sécurisé ses télétravailleurs…

Solutions Numériques vous invite à assister à sa Table Ronde de la Rédaction le jeudi 17 juin de 11H00 à 11H45 animée par Olivier Bellin,...

Alimentation : JBS victime d’une cyberattaque sur son Si américain…

(AFP) - La filiale aux Etats-Unis du géant agroalimentaire brésilien JBS, un des leaders mondiaux du secteur de la viande, a annoncé lundi être...

Virtual FIC du 1er au 4 juin : le Clusif, le…

La première édition virtuelle du Forum International de la Cybersécurité commence le 1er juin. Fin au 4 juin, avant la version physique à Lille du...

Une offre BlueTrusty d’évaluation de l’exposition et de la résistance…

BlueTrusty, une filiale de l'ESN ITS Group spécialiste des sujets liés à la cybersécurité, a mis un an pour concevoir ce dispositif d'évaluation, “Stress...

Acer dévoile des portables légers et sécurisés pour les modes…

Les nouveaux modèles TravelMate P6 destinés aux travailleurs en mobilité ou en télétravail sont conçus pour les professionnels. Avec un poids plume,sécurisés et livrés...

Avis d’expert – Quelles sont les priorités informatiques des responsables…

L'année dernière, si particulière, a été marquée par des événements imprévus. Chaque service informatique a été confronté à de nouveaux défis et la transformation...

USA : les hackers derrière le piratage de SolarWinds lancent…

Les cybercriminels russes à l'origine d'une vaste attaque informatique aux Etats-Unis révélée fin 2020 ont lancé une nouvelle série d'offensives contre des agences gouvernementales...

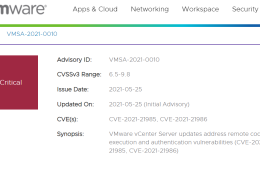

VMware met en garde contre deux vulnérablités dans vCenter Server…

Elles permettent l'exécution de code à distance sur le système d'exploitation hôte en atteignant le port 443. VMware fournit des correctifs pour les versions...

Cybersécurité : les faux positifs ne sont qu’un aspect d’un…

Riad Nassou, directeur régional des ventes chez ExtraHop, tente ici de convaincre les responsables de la sécurité qu'au lieu de faire la chasse aux faux...

La Cnil demande aux Gafam des évolutions dans leurs logiciels…

Suite à l’arrêt Schrems II, la Cnil appelle le 27 mai 2021 les Gafam à des évolutions, conformes au RGPD, dans l’utilisation de leurs...

Nouveau bilan de la CNIL : les dispositifs de lutte contre le Covid-19 sont pour l’essentiel conformes à la réglementation

La CNIL n’a pas grand chose à reprocher aux différents dispositifs de lutte contre l’épidemie de Covid-19 mis en place par l’Etat. Elle publie son 3ème bilan sur le sujet et se prépare au suivant. Fichiers SI-DEP (système d’information de dépistage) et Contact-COVID (informations recueillies…