AVIS D’EXPERT – « Un CASB classique alerte, mais ne…

Damien Rilliard,

EMEA Cloud Security et System Management BDM chez Oracle

« Le CASB évolue aujourd’hui vers plus d’automatisation via le SOAR et le CSPM. Un...

Contrôlez vos données SaaS !

De plus en plus de progiciels basculent dans le Cloud et ne sont plus disponibles qu’en mode SaaS. Une évolution qui pose la question...

L’identité, ultime rempart pour protéger les données

Dans une infrastructure IT hybride où la place du Cloud public est sans cesse plus importante, l'identité devient l'ultime rempart pour protéger la donnée....

Le WAF, cœur de la protection du système d’information Cloud

La migration des applications dans le Cloud public place le WAF (Web Application Firewall) au cœur de la protection des ressources IT des entreprises....

Stockage sur le Cloud public : le chiffrement en question

Les entreprises stockent de plus en plus de données dans le Cloud public. Le chiffrement permet de sécuriser cette donnée mais l'approche n'est bien...

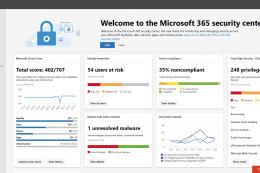

La sécurité de Microsoft 365 sur le gril !

De par son importance dans son fonctionnement même des entreprises, Microsoft 365 est devenu une composante critique de leur système d’information. Une composante qui...

L’automatisation du Cloud, levier de la transformation numérique

Rohde & Schwarz Cybersecurity, éditeur spécialiste de la sécurité applicative, explique dans son nouveau livre blanc Guide Pratique d'automatisation du Cloud, les avantages du...

Pourquoi les PME doivent s’équiper d’EDR

Face à l’industrialisation des attaquants et les vagues de ransomwares qui se succèdent, les PME doivent renforcer leurs protections. La technologie d’EDR, longtemps réservée...

Google Workspace et chiffrement : gestion des clés et de…

Thales a annoncé l’intégration de ses solutions CipherTrust Manager et SafeNet Trusted Access au chiffrement de la partie clients de la suite d'outils et...

Avis d’expert – Ce que vous devez savoir sur la…

La conformité SOC 2 est un sujet tendance dans la cybersécurité ces temps-ci, mais les histoires de conformité SOC remontent en réalité à plus...

AVIS D'EXPERT - « Le mieux est que les développeurs assurent la sécurité du code qu'ils développent »

Jérôme Clauzade, Head of product chez Intercloud « La vraie problématique qu’un pare-feu applicatif soulève, c’est que protéger une application moderne est très compliqué. Les applications sont maintenant composées de multiples composants qui interagissent ensemble. Elles sont très complexes, leur surface d’attaque est…