Pénurie de compétences et manque d’investissements : les entreprises sont non seulement vulnérables aux attaques, mais aussi impuissantes pour les résoudre seules. Décryptant les tendances de ces trois dernières années dans le monde, un rapport de NTT Com Security souligne le peu de progrès réalisés dans ce domaine, et note même un recul….

Le GTIR (« Global Threat Intelligence Report ») analyse une énorme masse de données issues de 24 centres d’opérations de sécurité (SOC), sept centres R&D, 3 500 milliards de logs et 6,2 milliards d’attaques. Ces résultats sont donc particulièrement intéressants pour suivre l’état des menaces dans le monde. Son édition 2016, qui décrypte les tendances de ces trois dernières années souligne le peu de progrès réalisés par les entreprises dans leur lutte contre les menaces, et note même une légère hausse du nombre d’entre elles mal préparées qui s’élève à 77 %. Face à des attaques d’envergure, elles doivent le plus souvent solliciter une intervention extérieure. Seules 23 % des organisations seraient donc en mesure de se défendre efficacement contre des incidents de sécurité majeurs.

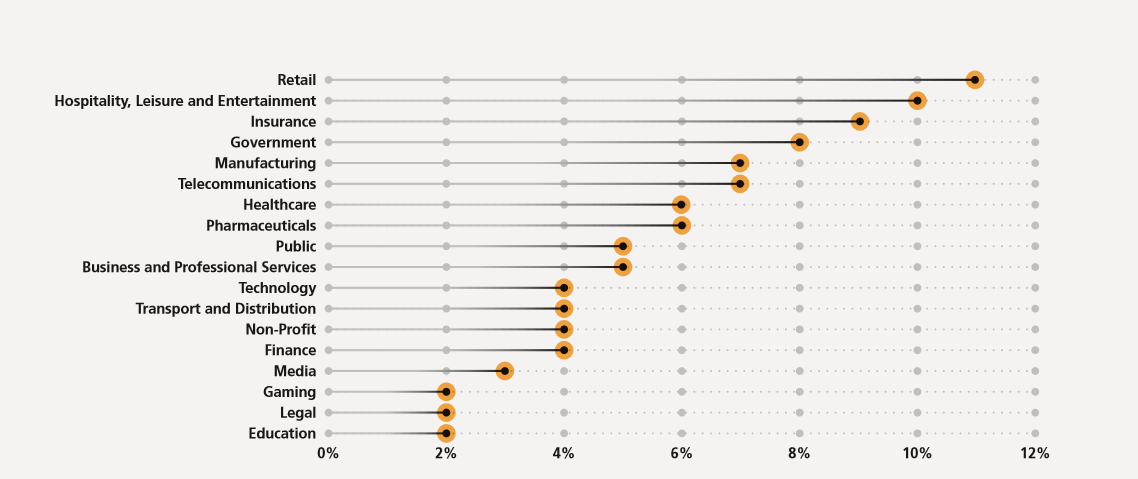

Le retail le plus touché par les incidents

Après des années passées en tête des secteurs les plus touchés dans les précédents rapports GTIR, la finance cède sa place à la grande distribution qui enregistre 22 % des interventions sur incidents (contre 12 % l’année passée) de NTT Com Security. La grande distribution a été particulièrement exposée aux attaques de spear phishing. Parce qu’elles brassent d’importants volumes de données personnelles, dont des informations bancaires, les organisations de ce secteur constituent une cible particulièrement attractive, et ce au point d’enregistrer le plus fort taux d’attaques par client. Le secteur financier a représenté 18 % des interventions.

En 2015, le groupe NTT a également noté une augmentation des attaques à l’encontre du secteur de l’hôtellerie, des loisirs et du divertissement. Tout comme la grande distribution, ce secteur draine aussi de gros volumes d’informations personnelles, y compris des données de cartes bancaires. De même, le niveau relativement élevé des transactions dans le milieu (hôtels, stations touristiques…) suscitent la convoitise des attaquants. Avec sa palette de programmes de fidélité, l’hôtellerie est une vraie mine d’informations personnelles. Plusieurs violations de sécurité ont d’ailleurs défrayé la chronique en 2015 : Hilton, Starwood ou encore Hyatt.

Hausse de 17 % des menaces internes

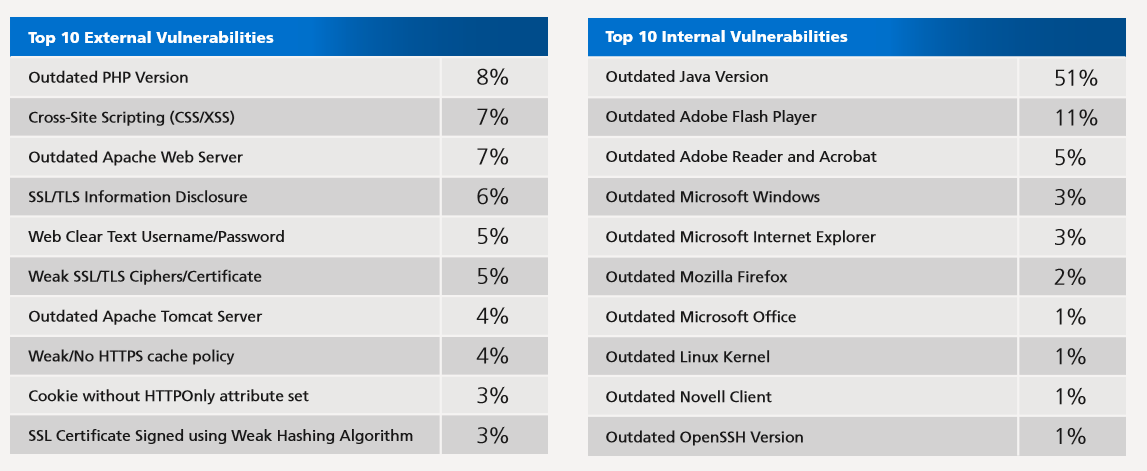

A quels types d’incidents NTT Com Security a-t-il été confronté ? Les violations de sécurité ont représenté 28 % des interventions en 2015, contre 16 % en 2014. Un grand nombre d’incidents concernaient des vols de données et de propriété intellectuelle. Les menaces internes ont connu de leur côté une véritable envolée, passant de seulement 2 % en 2014 à 19 % en 2015. Elles résultent le plus souvent d’une utilisation abusive des données et ressources informatiques par des salariés ou prestataires externes.

En 2015, 17 % des interventions de NTT Com Security se sont produites sur des attaques par spear phishing, alors qu’elles représentaient moins de 2 % auparavant. Basées sur des tactiques sophistiquées d’ingénierie sociale, comme l’utilisation de fausses factures, ces attaques visaient principalement des dirigeants et autres personnels de la fonction comptabilité-finance.

Enfin, le GTIR 2016 a enregistré un recul des attaques DDoS par rapport aux années précédentes. Elles ont reculé de 39 % par rapport à 2014. Le rapport attribue cette baisse aux investissements réalisés dans les outils et services de défense contre ce type d’agression.

A noter cependant une augmentation des cas d’extorsion, où les victimes d’acquittent d’une rançon pour lever les menaces ou stopper une DDos en cours.

![]() Plus d’actualité sur : Sécurité : Adobe Flash, Google Chrome et Firefox les plus vulnérables – La cybercriminalité 2015 en 8 chiffres

Plus d’actualité sur : Sécurité : Adobe Flash, Google Chrome et Firefox les plus vulnérables – La cybercriminalité 2015 en 8 chiffres

.