Sécurité

Le « cyber lexique »

Un guide pour mieux appréhender le vocabulaire lié à la cybersécurité Les systèmes d’information sont de plus en plus exposés aux risques cyber. Chevaux de Troie, DDoS, ransomware, acte de malveillance ou maladresse…

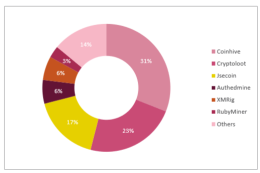

Etude – Forte augmentation des attaques d’infrastructures dans le Cloud

Le Rapport Check Point sur les tendances des cyberattaques au premier semestre 2018 révèle que 42 % des entreprises dans le monde entier sont touchées par des attaques d’extracteurs de cryptomonnaie,…

Les priorités numériques de l’Industrie : cybersécurité, IA, impression 3D…

Le rapport Infosys « Perspectives digitales dans l’industrie » (Digital Outlook for the Industrial Manufacturing Industry) analyse l’usage et les projets dans le domaine du digital auprès des entreprises manufacturières dans le monde.…

Cloud Account Defense, pour protéger Microsoft Office 365

Proofpoint CAD, pour Cloud Account Defense, a pour mission d’aider les entreprises à détecter, étudier et corriger les comptes compromis Microsoft Office 365. “Il suffit d’un seul compte Microsoft Office 365…

AT&T acquiert le spécialiste en threat intelligence AlienVault

Le fournisseur américain de services téléphoniques et opérateur de services mobiles AT&T vient d’annoncer son intention d’acquérir AlienVault, éditeur d’une plate-forme open source et collaborative de gestion unifiée des menaces…

IAM : Bomgar achète Avecto

Avec ce rachat, les solutions de gestion des identités et des accès privilégiés de Bomgar seront complétées par celle de gestion des privilèges utilisateurs sur les postes de travail et…

Timehop : 21 millions de comptes piratés, via un simple…

Timehop permet à ses utilisateurs de remonter dans le temps en allant puiser dans différents réseaux sociaux posts et autres photos… Victime d’un piratage concernant 21 millions d’utilisateurs, Timehop pourrait faire…

L’application de fitness Polar pouvait révéler l’emplacement de soldats

L’application Polar, qui sert notamment pour le suivi des activités physiques, a désactivé ses fonctions de localisation après que des chercheurs ont découvert qu’elle permettait de révéler des données sensibles…

Avencis Hpliance version 5 veut simplifier la gestion quotidienne des…

Systancia a annoncé la version 5 d’Avencis Hpliance dont plusieurs nouveautés sont destinées à faciliter l’administration et la gestion des identités et des droits d’accès aux applications métiers de chaque…

La nouvelle gamme de périphériques laser Lexmark veut combiner fiabilité,…

L’offre d’imprimantes et de multifonctions couleur et monochrome du fabricant américain, passé sous pavillon chinois il y a près de deux ans, est largement réactualisée. Les nouveaux périphériques A4 couleur…