Sécurité

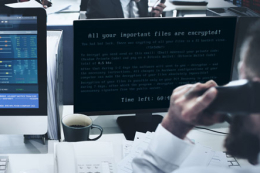

L’Agglomération du Grand-Cognac victime d’une attaque informatique

(AFP) – Le réseau informatique de l’Agglomération du Grand-Cognac (Charente) a été victime d’un ransomware, a annoncé mercredi à l’AFP son président Jérôme Sourisseau, confirmant des informations de médias locaux.…

Avec Firefox 70, les internautes pistent dorénavant les traqueurs qui…

Mozilla annonce une nouvelle version de son navigateur et une nouvelle fonctionnalité : un tableau de bord qui donne aux internautes de la visibilité sur le pistage dont ils font…

Réseau d’espionnage russe, via des serveurs informatiques, démantelé en République…

(AFP) – La police et les services de renseignement tchèques ont annoncé lundi avoir démantelé un réseau d’espionnage russe opérant à partir de l’ambassade de Russie à Prague. Il aurait…

Le Guide de la Cybersécurité 2019-2020 est paru

La 3e édition du GUIDE de la CYBERSECURITE est parue. La “bible” de la sécurité informatique présente l’état de l’art de la technologie et liste les acteurs du secteur: éditeur,…

Un informaticien condamné pour avoir piraté la billeterie du festival…

(AFP) – Un informaticien a été condamné à un mois de prison avec sursis pour avoir tenté d’obtenir des places au festival rock Hellfest, qui s’arrachent en quelques minutes, en…

Monnaie numérique : la Libra pas la bienvenue en Europe

(AFP) – Face à la levée de boucliers contre la cryptomonnaie de Facebook, la Libra, le responsable du développement de l’entreprise a tenté de rassurer dimanche, reconnaissant qu’un tel vaste…

Moabi teste l’embarqué et reçoit le Prix de l’innovation des…

Le Prix de l’innovation des Assises de la sécurité récompensait une toute jeune entreprise (crée en mars 2019, soit il y a 7 mois) : Moabi. Le jury était composé…

Gouvernance et administration des identités : SailPoint est leader dans…

SailPoint, spécialisé dans la gouvernance des identités en entreprise, arrive en tête dans le Gartner “Magic Quadrant for Identity Governance and Administration”. Rappelons que l’Identity Platform de SailPoint est…

Expertise – La classification des données, une étape majeure dans…

Pierre-Louis Lussan Selon IDC, les données mondiales devraient atteindre 175 zettaoctets d’ici 2025, un volume en grande partie généré par les entreprises. Dans le même temps, de nombreuses organisations s’efforcent de…

“La France est devenue l’un des pays les plus avancés…

“La France est devenue l’un des pays plus avancés au niveau mondial en cybersécurité“, explique Mathieu Poujol, le directeur de la practice Cyber Security du cabinet d’études et de conseil…