Pages

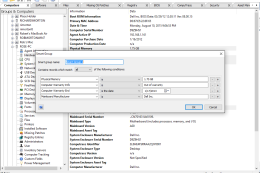

HEAT LANrev gère et sécurise les terminaux Windows, Mac, virtuels…

Constatant que ” les entreprises utilisent de plus en plus de Mac “, selon Udo Waibel, Directeur Produits chez HEAT Software et qu’il ” est donc nécessaire de supporter, gérer…

Quels noms d’utilisateurs et mots de passe utilisent les hackers…

Si l’on connaît les mots de passe les plus utilisés par les internautes, quels sont ceux utilisés par les cybercriminels lorsqu’ils balayent Internet pour trouver des systèmes de point de…

Quels noms d’utilisateurs et mots de passe utilisent les hackers…

Si l’on connaît les mots de passe les plus utilisés par les internautes, quels sont ceux utilisés par les cybercriminels lorsqu’ils balayent Internet pour trouver des systèmes de point de…

Quels noms d’utilisateurs et mots de passe utilisent les hackers…

Si l’on connaît les mots de passe les plus utilisés par les internautes, quels sont ceux utilisés par les cybercriminels lorsqu’ils balayent Internet pour trouver des systèmes de point de…

Un nouveau DSI pour le SI digital de Presstalis

Guillaume de Montangon aura pour mission de piloter le nouveau SI digital du distributeur de presse française et internationale. Guillaume de Montangon prend la tête de la direction des systèmes…

Audit logiciel : un plan en 10 étapes pour le…

Selon une étude Gartner publiée en 2014, « 68 % des organisations peuvent s’attendre à subir au moins un audit des logiciels dans les 12 prochains mois ». Todd Labrum, Product Manager chez Landesk,…

JURIDIQUE – La directive SRI

Cybersécurité La directive SRI : ses origines et sa future adoption La cybersécurité est un enjeu majeur auquel les administrations et les entreprises font actuellement face au sein de l’Union européenne…

JURIDIQUE – Accountability

Règlement européen sur la protection des données personnelles Accountability une démarche responsable exigeante Un des nouveaux principes énoncé par la proposition de règlement européen relative à la protection des…

Concours de piratage des réseaux du Pentagone !

Guidé par un ministre de la Défense féru de technologies, le Pentagone va organiser un concours de piratage de ses réseaux, baptisé “Piratez le Pentagone”. Le Pentagone propose à des…

Concours de piratage des réseaux du Pentagone !

Guidé par un ministre de la Défense féru de technologies, le Pentagone va organiser un concours de piratage de ses réseaux, baptisé “Piratez le Pentagone”. Le Pentagone propose à des…