Sécurité

Le principe de responsabilité imposé au RSSI

Dans le cadre des débats sur la proposition de règlement européen qui imposera des sanctions considérables en cas de non-respect des dispositions de la loi Informatique et Libertés, le responsable…

Heartbleed menace toujours le Web

La faille de sécurité Heartbleed n'a pas fini de faire parler d'elle. Les risques de vol de données confidentielles sur les sites sécurisés, dont 50 % pourraient être encore vulnérables,…

La sécurité, une affaire d'état

Le Forum international de la cybersécurité, le FIC de Lille, est l'occasion chaque année en janvier de faire le point sur l'état d'avancement des mesures pour lutter contre le cyber-terrorisme,…

Les DSI et les RSSI face à la délégation de…

Les Directeurs des Systèmes d'Information (DSI) et les Responsables de Sécurité des Systèmes d'Information (RSSI) sont directement concernés par la question de la délégation de pouvoir. Qu'est-ce qu'une délégation de…

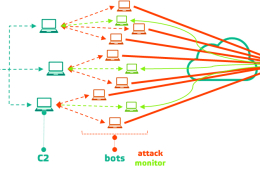

«80% des budgets sécurité sont dépensés à mauvais escient»

Les dépenses sont le plus souvent consacrées à la prévention des intrusions alors que nous négligeons de développer notre capacité à identifier et comprendre les attaques. Les architectures Big Data…

Les cybergendarmes font parler les PC et les Smartphones

En amont du Forum International de la Cybersécurité de Lille, la Gendarmerie Nationale a ouvert les portes de ses bureaux d'Arras en charge du département du Pas-de-Calais. Une activité ciblée…

Assises de la sécurité – Octobre 2013 – Témoignages des…

Confrontés à la cyber-criminalité et aux attaques avancées provenant de l'intérieur comme de l'extérieur, les responsables de la sécurité ont mené leur veille technologique début octobre à Monaco, lors des…

SIEM : Passer de la gestion des vulnérabilités aux contre-mesures

Soumis aux menaces externes et internes, le responsable de la sécurité lève de nouveaux boucliers, plus intelligents, l'aidant à traiter en priorité les événements critiques. L'entreprise se dote, au fil…

Gérer les Mobiles comme des PC portables

La protection du réseau d'entreprise pour empêcher l'intrusion, ou la contamination, via les mobiles, nécessite des mesures drastiques. De retour des Assises de la Sécurité à Monaco, la rédaction du…

Des mesures renforcées pour la lutte contre la cybercriminalité La…

Une nouvelle directive européenne, du 12 août 2013 relative aux attaques contre les systèmes d'information est entrée en vigueur le 3 septembre 2013*. Donatienne Blin, avocat au département Informatique &…