L’Allemand Paessler avait répondu présent au FIC 2018, avec l’outil PRTG Network Monitor, sa solution de supervision de l’infrastructure IT. Cette solution auto-apprenante, qui se fonde sur des statistiques, permet notamment de créer des alertes quand des anomalies sont détectées.

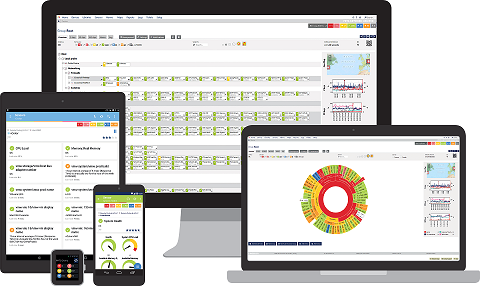

L’Allemand a choisi dans les pays où il souhaite s’implanter de faire appel à un ou deux représentants. Pour la France, c’est Christophe da Fonseca qui tient ce rôle en tant que Sales Development Manager. Au Forum International de la Cybersécurité de Lille, il présentait aux visiteurs son logiciel de surveillance réseau PRTG Network Monitor, dont la version Cloud a été lancée en novembre 2017. Dispositifs de réseau, bande passante, serveurs, applications, environnements virtuels, systèmes à distance, internet des objets… l’outil offre une surveillance globale.

En matière de sécurité, Christophe da Fonseca mettait en avant l’outil de suivi pour les mises à jour et les correctifs pour Windows et les applications, dont les applications de sécurité elles-mêmes, la surveillance des sauvegardes… Les fonctionnalités de surveillance et un « système d’alertes sur des évènements inhabituels peuvent aider à détecter des activités frauduleuses » au sein des réseaux ou des systèmes, indique le responsable. Il prend comme exemple deux postes qui se mettraient à « travailler » le dimanche matin…

La méta sécurité

« Une supervision réseau à 360° à travers une méta sécurité est un moyen de contrôle efficace », soutient-il. « Chaque menace, ou presque, a son antidote. Mais l’administrateur, lui, a besoin d’accéder en un coup d’œil, via une même interface, à l’ensemble des points de supervision pour pouvoir agir efficacement. Voilà le véritable enjeu de la méta sécurité. Une solution de supervision unifiée intègre une grande quantité d’indicateurs clés dans un ou plusieurs tableaux de bord personnalisables. L’administrateur peut ainsi obtenir une visibilité globale des différents outils de sécurité déjà en place et des nouveaux équipements connectés au réseau. Cela lui permet de repérer très rapidement les anomalies ou autres mouvements anormaux (pic d’affluence, sollicitation soudaine de l’intégralité de la mémoire, activité suspecte du trafic d’emails…) et il peut ainsi anticiper une probable intrusion ou tout autre acte malveillant. Il garde également un œil sur l’état général de l’infrastructure, pour garantir une disponibilité optimale des données à tout moment. »