- Le plan de reprise d'activité bousculé par le risque cyber

- Newsletter #3

- virus3

- oodrive

L’essor du Cloud public et la disponibilité de réseaux performants ont poussé bon nombre d’entreprises à négliger leurs sauvegardes et à miser sur la fiabilité de leurs fournisseurs Cloud pour assurer la sécurité de leurs données. L’actualité récente pousse à moderniser les plans de reprise d’activité (PRA) et les plans de continuité d’activité (PCA).

Avec leurs datacenters ultramodernes de type Tier 3 / Tier 4, les fournisseurs Cloud assurent à leur client une haute disponibilité de leurs services. De quoi rassurer le chef d’entreprise et son DSI à qui ils vont confier leurs données critiques. Les incendies du datacenter strasbourgeois d’OVHcloud en mars 2021 et celui du datacenter de Global Switch en avril 2023, qui a fortement perturbé les services de Google Cloud en France, ont ébranlé la confiance des entreprises vis-à-vis des prestataires Cloud. De même, la lecture des conditions générales de vente de nombreux services Cloud, dont Microsoft 365, est très claire : c’est bien au client de s’assurer de la sauvegarde de ses données. Nicolas Planson, expert en continuité d’activité et cyber-résilience chez Eviden, filiale du Groupe Atos, souligne : « En allant vers le Cloud, les entreprises ont cru pouvoir s’affranchir du besoin de faire des sauvegardes. Les récents incendies de datacenters ont montré que les infrastructures des fournisseurs Cloud ne sont pas invulnérables et que le Cloud n’est pas la panacée en termes de protection des données. » En parallèle à ce risque de sinistre, l’essor du danger cyber remet en cause les architectures existantes. Non seulement les attaquants visent en priorité les sauvegardes, mais les systèmes de réplication automatique ont pour effet de propager en temps réel les données endommagées et donc de détruire le rôle du PCA.

Pour Nicolas Planson, avant même de songer à des solutions technologiques, il faut revoir l’approche de la protection des données : « Le Business Continuity Management est régi par la norme ISO 22301 et il doit être piloté par les métiers. Ce sont les métiers qui doivent définir les objectifs, détourer les actifs primordiaux, les activités les plus importantes de l’entreprise qui doivent être préservées en priorité » rappelle l’expert Eviden. Selon lui, les entreprises doivent lancer une nouvelle réflexion quant à leurs ressources IT réellement critiques et la manière dont elles doivent fonctionner en mode dégradé sur une durée très nettement supérieure à ce qui avait été demandé lors des campagnes de Business Impact Analysis. « Tout le monde souhaite pouvoir redémarrer l’ensemble du système d’information en moins de 2 heures, mais il faut faire des choix, et définir quelles sont les ressources que l’on va restaurer en priorité. »

Le retour en grâce du stockage immuable

Face à cette évolution de la menace, de plus en plus de DSI s’intéressent à nouveau aux systèmes de sauvegarde immuable. La bonne vieille bande magnétique n’est finalement pas une technologie aussi ringarde qu’il n’y paraît : rien n’est mieux à l’abri d’un cryptolocker qu’une cartouche conservée dans un coffre !

Le stockage sur bande revient d’actualité. Tout récemment, OVHcloud a lancé son service OVHCloud Cold Archive, système de stockage de données sur bandes magnétiques. Le leader français du Cloud annonce être en mesure d’accueillir plus de 3 Exaoctets de données par site, soit jusqu’à 18 000 cassettes par bibliothèque ! Tout comme les virtual tape libraries (VTL) sur les hyperscalers, ce type de service se destine au stockage de données froides, mais leur faible coût permet de les utiliser en tant que troisième site dans une architecture de stockage de type 3-2- 1 (chaque donnée doit être stockée en 3 exemplaires, sur 2 supports différents, avec une copie hors site). « On se tourne à nouveau vers ce qui avait été abandonné, ce fameux troisième site. Le Cloud met à disposition de la puissance, des infrastructures, mais le problème reste entier : que va-t-on mettre dans ces environnements ? Les grands comptes reviennent vers la démarche ISO 22301 afin de savoir quoi placer sur ces sites. Or seuls les métiers peuvent dire ce qui est réellement important. »

Quand on parle stockage immuable, les vétérans de l’informatique pensent bande magnétique, mais les constructeurs de baies ont tous intégré cette notion dans leurs équipements. Il faut maintenant protéger des données stockées sur disques ou SSD de toute tentative de corruption ou d’effacement, y compris par un compte administrateur.

C’est le cas des baies NetApp comme l’explique Eric Aptel, directeur de Novenci Toulouse, un partenaire de l’équipementier américain : « Les systèmes NetApp permettent d’avoir une immuabilité des données sur plusieurs jours, voire plusieurs années si l’administrateur le souhaite. Cette « Wormisation » procure à une baie une sécurité physique équivalente à celle des bandes magnétiques déconnectées. Ce n’est pas une notion nouvelle, mais la menace des ransomwares a remis cette approche aux goûts du jour. Cette « Wormisation » s’applique aux données de type archives, mais aussi à des données de production dont le délai de sauvegarde par snapshots est beaucoup plus court, de l’ordre de la semaine ou de quelques semaines. Lorsqu’on est attaqué, l’idée est de ne pas remonter une sauvegarde trop ancienne. » Eric Aptel souligne que l’un des atouts majeurs de la solution NetApp est de consommer très peu de ressources pour constituer les snapshots par sauvegardes incrémentales et de pouvoir les restaurer très rapidement. L’intégrateur peut ainsi proposer à ses clients d’effectuer des sauvegardes toutes les heures, l’objectif étant d’être en capacité de remonter les données les plus proches du moment de l’attaque.

La cybersécurité monte en puissance dans la sauvegarde

Pedro Sanchez, CEO de la société de conseil Skill Partner, ajoute : « Les capacités de stockage immuable des baies modernes ont permis à plusieurs de nos clients attaqués de remonter leur infrastructure. A l’instant t, c’est une solution efficace, mais qui ne résout pas toutes les problématiques cybersécurité. Cela n’exclut évidemment pas de scanner les VM qui sont restaurées pour ne pas infecter à nouveau le système d’information. » Outre les baies NetApp, une telle fonction est présente sur les équipements Exagrid, Dell EMC Data Domain, HPE StoreOnce. Pedro Sanchez ajoute : « Cette capacité n’exclut pas la sécurité de disposer d’une copie externe bien souvent du S3 immuable chez un Cloud provider pour de la rétention longue, soit de la bande magnétique pour les clients qui ne jurent encore que par elle. » Outre la protection des données, une fonction telle que Dell Data Vault peut encore compliquer un peu plus la tâche des attaquants, puisque celle-ci pilote le logiciel de sauvegarde et lui ouvre des créneaux de sauvegarde de manière aléatoire et imprévisible pour l’attaquant.

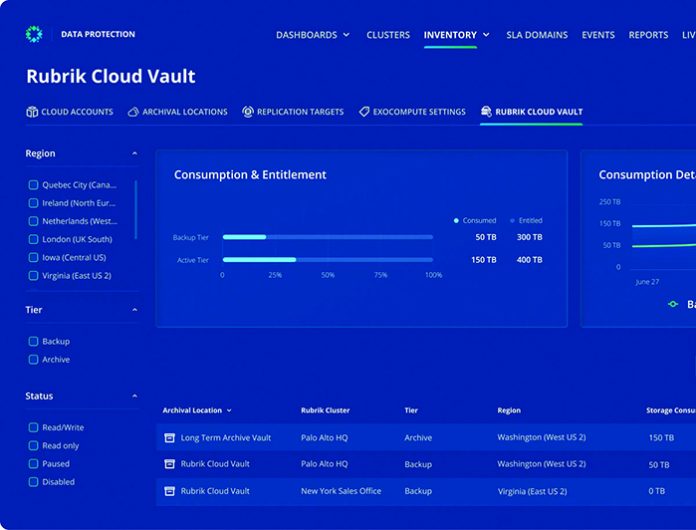

Face au risque cyber, le consultant estime que les anciennes solutions de backup ne sont pas conçues pour résister à une tentative de cryptolockage. « C’est la raison pour laquelle des nouveaux entrants comme Rubrik ou Cohesity font carton plein, résume-t-il. « Conçues sur une architecture Scale-Out dès le départ, avec une protection de la donnée qui est sauvegardée. »

Cette intégration de fonction de sécurité directement au niveau des solutions de sauvegarde est incontestablement une tendance forte depuis quelques années. C’est notamment le cas chez l’éditeur Veeam, un éditeur qui propose des solutions pour les infrastructures virtualisées, mais aussi pour les workloads traditionnelles, les bases de données, ainsi que les ressources Cloud, SaaS et le monde des conteneurs et Kubernetes, avec la solution Kasten. « La sécurité doit être partout et il faut pouvoir tester automatiquement l’ensemble des données qui sont rechargées au moment du lancement du PRA pour s’assurer que l’infrastructure sera saine à l’arrivée » argumente Yoann Castillo, Technical Sales Manager chez Veeam France. « Cette sécurité peut être assurée avec nos solutions, mais aussi celles de nos partenaires technologiques, notre stratégie étant d’offrir une solution ouverte et d’être agnostiques vis-à-vis des partenaires pour proposer les meilleures architectures possibles à nos clients. »

Outre la recherche de malwares dans les sauvegardes, l’éditeur estime que c’est désormais l’automatisation qui va être la clé de l’amélioration des PRA. « Depuis plusieurs années, nous faisons ce constat que les entreprises n’automatisent pas leur PRA » déplore Yoann Castillo. « Notre rapport annuel fait apparaître que seulement 19 % des entreprises interrogées ont franchi le pas et automatisé leur PRA, or l’orchestration est essentielle. De même, il faut aussi documenter ces plans, et les sécuriser. »

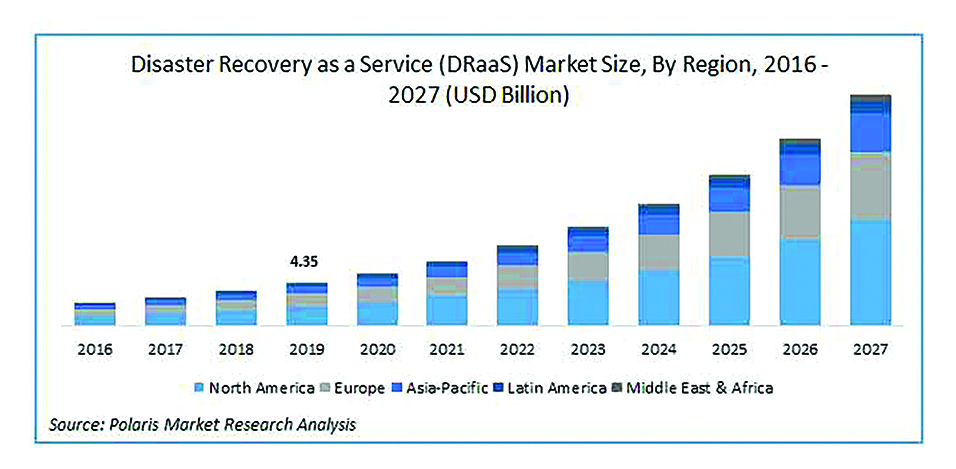

Le DRaaS, une bouée de sauvetage pour les PME

Si les grandes entreprises peuvent mobiliser des ressources pour mettre en place des architectures de sauvegarde évoluée et correctement sécurisée, c’est bien plus compliqué pour des PME et ETI qui ne peuvent se reposer que sur des équipes IT réduites. Celles-ci s’intéressent de plus en plus aux services de BaaS (Backup as a Service) DRaaS, (Data Recovery as a Service). Pedro Sanchez pointe cette tendance auprès de ses clients : « Les PME nous demandent de plus en plus des « PRA as a Service ». Certains regardent ce qu’il est possible de faire sur Azure ou AWS, mais nous pouvons leur proposer des offres hébergées chez OVHcloud et s’appuyant sur les solutions Nutanix. On peut ainsi disposer d’un PCA entièrement dans le Cloud, avec une réplication et un basculement automatique en cas de problème. »

On le constate depuis de nombreux mois, de nombreuses PME sont attaquées, car victimes de larges campagnes de phishing. Or assurer un niveau de protection correct à ce type d’entreprises n’est pas simple du fait de leurs ressources IT limitées. Mickael

Laporte, directeur associé, Développement & Innovation, de Foliateam, un acteur venu du monde de la téléphonie et désormais présent dans la cybersécurité, explique sa vision du marché PCA/PRA. « Nous sommes positionnés sur le marché des PME et ETI, de 150 utilisateurs à quelques milliers et pour elles, nous avons créé une démarche pour leur permettre d’accroître leur niveau de protection. Celle-ci intègre des audits de sécurité, la mise en place de moyens d’authentification, de la formation et sensibilisation aux risques, des moyens de sauvegarde des données. Face à chacun de ces besoins, nous avons des offres très concrètes à leur proposer. » Sur la partie DRaaS, Foliateam propose à ses clients de recréer les VM les plus critiques sur son propre datacenter dans un délai très court, et redémarrer les applications les plus importantes. « En nous confiant la sauvegarde de ses données, nous avons la capacité à reconstituer le système d’information d’une entreprise attaquée dans un environnement externe. Cela répond à la fois à la problématique de perte de données lors d’une cyberattaque ou à une défaillance technique majeure sur ses installations. » Les performances du PRA, notamment les RTO et RPO visés dépendent alors des contraintes métiers et de l’effort que l’entreprise est prête à faire. Pour les PME comme pour les grands comptes, l’important est de prioriser les données les plus critiques et choisir des RTO et RPO qui correspondent aux contraintes réelles liées à l’activité de l’entreprise.

______________________________

Nicolas Planson,

Expert en Continuité d’activité et Cyber-résilience chez Eviden (Groupe Atos)

Il faut penser métier avant de se jeter dans la technologie

« Les entreprises ont vu les avantages du Cloud, mais en redécouvre aujourd’hui les inconvénients. Placer tout le système d’information dans le secours, ce n’est pas possible. Il faut impérativement passer par cette étape de détourage de ce qui est critique. Le métier doit pouvoir s’exprimer afin de pouvoir sauvegarder l’indispensable. C’est ensuite que l’on choisit les solutions technologiques les plus adaptées, et ne pas faire de la sur-technologie comme on a pu le faire ces dernières années. Les nouvelles technologies ont un coût et les entreprises étaient surprotégées vis-à-vis de certains risques, notamment contre les sinistres naturels, mais les attaques logiques nous ont ramené vers les approches plus classiques. »