Zoom sur Atempo.Wooxo : Cybersécurité, Cloud et Souveraineté

COMMUNIQUÉ

Entretien avec Luc d’Urso, PDG du groupe Atempo.Wooxo

Luc, quel tableau dressez-vous du paysage cybercriminel en 2021 ?

La pandémie de COVID-19 façonne de manière significative...

Un spécialiste en cybersécurité sans bases IT est comme un…

COMMUNIQUÉ

Face à la pénurie criante de spécialistes en cybersécurité, SANS Institute décline toute une offre de formation visant un large public, des spécialistes chevronnés...

Contrôlez vos données SaaS !

De plus en plus de progiciels basculent dans le Cloud et ne sont plus disponibles qu’en mode SaaS. Une évolution qui pose la question...

L’identité, ultime rempart pour protéger les données

Dans une infrastructure IT hybride où la place du Cloud public est sans cesse plus importante, l'identité devient l'ultime rempart pour protéger la donnée....

Le WAF, cœur de la protection du système d’information Cloud

La migration des applications dans le Cloud public place le WAF (Web Application Firewall) au cœur de la protection des ressources IT des entreprises....

Stockage sur le Cloud public : le chiffrement en question

Les entreprises stockent de plus en plus de données dans le Cloud public. Le chiffrement permet de sécuriser cette donnée mais l'approche n'est bien...

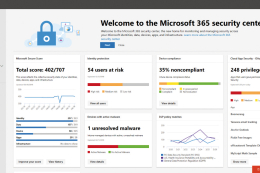

La sécurité de Microsoft 365 sur le gril !

De par son importance dans son fonctionnement même des entreprises, Microsoft 365 est devenu une composante critique de leur système d’information. Une composante qui...

L’automatisation du Cloud, levier de la transformation numérique

Rohde & Schwarz Cybersecurity, éditeur spécialiste de la sécurité applicative, explique dans son nouveau livre blanc Guide Pratique d'automatisation du Cloud, les avantages du...

Pourquoi les PME doivent s’équiper d’EDR

Face à l’industrialisation des attaquants et les vagues de ransomwares qui se succèdent, les PME doivent renforcer leurs protections. La technologie d’EDR, longtemps réservée...

La digital Workplace sous le feu des attaques, EDR et…

Pour 37 % des RSSI et DOSI interrogés par le CESIN, le télétravail est un nouveau facteur de risque cyber. La Digital Workplace est...

Un spécialiste en cybersécurité sans bases IT est comme un chirurgien sans connaissances anatomiques

COMMUNIQUÉ Face à la pénurie criante de spécialistes en cybersécurité, SANS Institute décline toute une offre de formation visant un large public, des spécialistes chevronnés aux novices qui veulent appuyer leur carrière en cybersécurité sur un socle de connaissances solide. Les connaissances clés et les…