Sécurité : un “plan blanc” en cas de cyberattaque

Sécurité: de grands groupes industriels proposent une aide "gratuite" en cas d'attaque.

De grands groupes spécialisés dans la sécurité se sont engagés à se mobiliser...

Sécurité : un “plan blanc” en cas de cyberattaque

Sécurité: de grands groupes industriels proposent une aide "gratuite" en cas d'attaque.

De grands groupes spécialisés dans la sécurité se sont engagés à se mobiliser...

Wooxo lance le programme « YOOnited Against Cybercrime »

Le français Woxoo, basé à la Ciotat, spécialiste de la sauvegarde sécurisée et de la reprise d’activité, a annoncé sur le salon IT Partners...

Cyberattaque contre Yahoo : des espions des renseignements russes inculpés

(AFP) Les autorités américaines inculpent quatre personnes, dont deux membres des services de renseignement russes FSB, pour une cyberattaque massive dévoilée l'an dernier contre le...

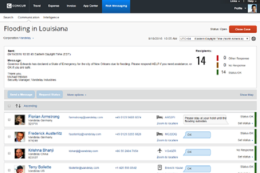

Gestion des risques : une solution Concur pour gérer les…

Concur, une filiale de SAP, a dévoilé une solution intégrée de gestion des risques des collaborateurs. Outre le suivi des déplacements et des dépenses qui...

De nombreux comptes Twitter piratés via l’application tierce Twitter Counter

(AFP) - Le réseau social Twitter a confirmé mercredi 15 mars un piratage de nombreux comptes privés, institutionnels et de médias en Europe, qui...

Cyberattaques contre Yahoo: quatre inculpations en vue aux USA

(AFP) Les autorités américaines s'apprêtent à inculper quatre personnes, dont trois se trouvant en Russie, suite aux cyberattaques massives dévoilées l'an dernier contre Yahoo!,...

Les risques de cybersécurité pour les SmartCities

" #InnovonsLaVille " est un magazine édité par Affinis Conseil. Le numéro 2 est consacré à la Cybersécurité

Affinis Conseil, est un cabinet expert en intelligence...

Programme de piratage de la CIA : WikiLeaks donne aux…

Après les révélations faites par son organisation sur le programme de piratage de la CIA, le fondateur de WikiLeaks Julian Assange, annonce qu'il allait...

Programme de piratage de la CIA : WikiLeaks donne aux…

Après les révélations faites par son organisation sur le programme de piratage de la CIA, le fondateur de WikiLeaks Julian Assange, annonce qu'il allait...

Sécurité : pourquoi utiliser un logiciel de Threat Intelligence ?

Identifier rapidement les véritables menaces, c’est le but de la Threat Intelligence, qui s’appuie sur des schémas comportementaux plutôt que sur des profils d’attaque,...

Le vote électronique des Français de l’étranger annulé pour des…

(AFP) Deux tests grandeur nature "très insatisfaisants" et des mises en garde de l'ANSSI ont conduit à la décision d'annuler le vote électronique des...

Le vote électronique des Français de l’étranger annulé pour des…

(AFP) Deux tests grandeur nature "très insatisfaisants" et des mises en garde de l'ANSSI ont conduit à la décision d'annuler le vote électronique des...

Apple a colmaté les brèches de l’iPhone exposées par Wikileaks

(AFP) Apple a indiqué ce mercredi 8 mars avoir déjà colmaté les brèches de sécurité de ses appareils révélées par Wikileaks et exploitées par...

Apple a colmaté les brèches de l’iPhone exposées par Wikileaks

(AFP) Apple a indiqué ce mercredi 8 mars avoir déjà colmaté les brèches de sécurité de ses appareils révélées par Wikileaks et exploitées par...

Resopost : un réseau d’échange numérique entre entreprises, qui ubérise…

Eukles a réalisé ce réseau d'échange numériques inter-entreprises sécurisé de bout en bout. "Envoyer, recevoir, archiver, sécuriser" peut-on lire sur la plaquette commerciale que...

Resopost : un réseau d’échange numérique entre entreprises, qui ubérise…

Eukles a réalisé ce réseau d'échange numériques inter-entreprises sécurisé de bout en bout. "Envoyer, recevoir, archiver, sécuriser" peut-on lire sur la plaquette commerciale que...

WikiLeaks révèle l’arsenal de piratage informatique de la CIA

Selon des documents rendus publics par Wikileaks, l'agence de renseignement américaine auraient mis au point un vaste arsenal d'outils d'espionnage, capable notamment de transformer...

WikiLeaks révèle l’arsenal de piratage informatique de la CIA

Selon des documents rendus publics par Wikileaks, l'agence de renseignement américaine auraient mis au point un vaste arsenal d'outils d'espionnage, capable notamment de transformer...

Le torchon brûle entre SAP et ses utilisateurs

SAP peut-il facturer les clients pour les usages et accès indirects de ses systèmes par le biais d’applications de tiers telles que Salesforce, WorkDay...