Les hackers sont entrés, et maintenant ?

Les cybercriminels avertis parviennent depuis un certain temps déjà à déjouer les meilleurs systèmes établis comme première ligne de défense. Leur stratégie est intelligente...

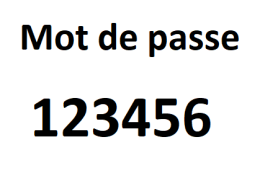

Journée mondiale du mot de passe : les conseils de…

A l'occasion de la Journée du mot de passe, qui a lieu le 5 mai, des expert en cybersécurité expriment leur point de vue....

L’observabilité au cœur du développement commercial des partenaires

Le modèle d'abonnement n'est pas nouveau, mais avec l’observabilité, il place le partenaire au cœur des besoins des entreprises. Cela leur donne la possibilité...

5 caractéristiques essentielles pour une sécurité efficace des endpoints

Les antivirus traditionnels et les solutions « Next-Gen », qui s’appuient sur de l’humain pour bloquer les malwares ne sont plus suffisants, selon Blandine...

Cybersécurité : défendre l’entreprise par le biais d’une stratégie globale

Par Don Mowbray, responsable EMEA de la technologie et du développement chez Skillsoft, spécialiste des cours et formations en ligne.

La technologie elle seule ne...

Cybersécurité : les entreprises optent de plus en plus pour les…

La cybercriminalité devient une problématique majeure pour toutes les entreprises, Face à la recrudescence de ce phénomène et aux techniques de plus en plus...

Lutter efficacement contre la fraude documentaire

Itesoft, spécialiste en solutions de digitalisation des processus métier, a annoncé la signature d’un partenariat avec Archipels créateur d’un service de certification documentaire basé...

Protection des données clients : comment les entreprises internationales peuvent s’adapter…

Les entreprises multinationales se trouvent confrontées à des règles dont la complexité est encore accentuée par le manque d’uniformité d’un pays à l’autre. Dans...

Quelles stratégies et quelle feuille de route pour limiter les…

Selon Diligent, un spécialiste mondial des logiciels de gestion de la gouvernance, risque et conformité (GRC), les organisations françaises doivent disposer d'une stratégie et...

Quelles mesures et pratiques de cybersécurité déployer en situation de…

William Culbert, directeur EMEA Sud de BeyondTrust, livre aux lecteurs de Solutions-Numériques ses recommandations pour permettre aux entreprises de mieux évaluer leur posture de...

Blue Soft et le Renard Bleu créent de nouveaux outils de facturation pour Strada

Connecter les services et logiciels de l’éditeur Strada aux nouveaux usages et besoins des entreprises face à l’évolution des métiers du transport, telle est la feuille de route de l’éditeur Blue Soft, qui a conçu avec Renard Bleu ses nouvelles applications de facturation. L’éditeur français…