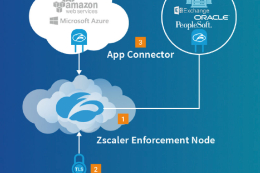

Zscaler contrôle un périmètre par logiciel

L’environnement multicloud invite à répartir les données et les applications au plus près des utilisateurs. Leur protection par l’offre Zscaler Private Access délimite un...

Authentification : suivre et tracer les accès privilégiés

Le gestionnaire de comptes à privilèges sécurise les accès distants et facilite l’administration par un prestataire sans ouvrir d’accès global à l’ensemble du système...

Partage d’expérience – Le Crédit Agricole mise sur Check Point…

Christophe Anglade,

RSI au Crédit Agricole

« Le besoin initial de ce projet était de se protéger contre le risque de perte ou de vol de...

La prévention des fuites – Adopter une sécurité centrée sur…

A l'heure où les entreprises adoptent de plus en plus le Cloud public, adopter une sécurité centrée sur la donnée devient un impératif. Plusieurs...

Le renouveau des solutions d’UEM

Les outils de gestion de parcs mobiles ont fait place à des solutions de gestion des terminaux à la couverture fonctionnelle élargie et qui...

AVIS D’EXPERT – Ghaleb Zekri, architecte sécurité chez VMware

Ghaleb Zekri,

architecte sécurité chez VMware

« Il faut adopter une approche globale d'infrastructure de sécurité »

"Le "End User Computing" s'inscrit chez VMware dans une logique...

Messageries Cloud – Comment blinder la sécurité d’Office 365 et…

Alors que les entreprises plébiscitent les plateformes de messagerie dans le Cloud, essentiellement Office 365 et G Suite, un tel choix pose question en...

Partage d’expérience – L’enjeu IT 2019 est de migrer le…

Wilfried Laumond,

Head of Risk Monitoring & Services - Sanofi

"La sécurité est une composant "by-design" de notre projet de migration Office 365 et fait pleinement...

TÉMOIGNAGES – Gérer les accès aux données

DSI et RSSI présents aux Assises de la Sécurité à Monaco cherchent à mieux gérer les accès aux données numériques et aux ressources partagées...

Et si l’intelligence artificielle permettait une cybersécurité renforcée ?

Ce n’est plus un secret : assurer la sécurité des systèmes d’informations est l’un des enjeux majeurs en entreprise. La lutte contre la cybercriminalité...

Les nouvelles frontières de l’identité numérique

L’authentification multifacteur (MFA) s’impose comme le moyen de plus en plus utilisé par les entreprises pour renforcer la sécurité des accès de leurs employés et parfois de leurs clients. Une démocratisation de l’authentification forte. Alors que l’authentification forte fut longtemps réservée à quelques secteurs,…