Blocage de China Mobile aux Etats-Unis : Pékin demande que…

(AFP) - La Chine a fustigé vendredi la décision du régulateur américain des télécoms de bloquer l'opérateur China Mobile aux Etats-Unis pour raisons de...

Cyberattaques: Bruno Le Maire appelle à l’action et à la…

(AFP) - Le ministre de l'Economie Bruno Le Maire a appelé vendredi à "une action et des décisions coordonnées" dans la lutte contre les...

USA: un hacker chinois inculpé pour un piratage ayant visé…

(AFP) - Un ressortissant chinois a été inculpé aux Etats-Unis pour sa participation à un piratage informatique ayant visé les données personnelles de plus...

Des comptes de centaines de commerçant siphonnés sur Amazon

Une fraude concernant une centaine de comptes marchands sur Amazon a été révélée par Bloomberg. Ces comptes ont été siphonnés pendant 6 mois.

Amazon a...

Avis d’expert – 8 étapes pour réduire les risques de…

Le risque de violation de la sécurité et des données par des fournisseurs tiers est bien trop important pour l'ignorer. Les étapes de sécurisation...

Avis d’expert – Vulnérabilités : le cyberespace est-il réellement moins…

Chris Goettl, directeur Product Management Sécurité chez Ivanti, propose aux lecteurs de Solutions Numériques de jeter un coup œil sur les vulnérabilités de l'année...

Etude – Le phishing ciblant Facebook et Instagram explose

Les pirates s’attaquent aux réseaux sociaux. Ils ont connu la croissance trimestrielle la plus importante de tous les secteurs, selon le baromètre "Phishers’ Favorites",...

La condamnation d’Assange pour violation de sa liberté provisoire “disproportionnée”…

(AFP) - La condamnation de Julian Assange, le fondateur de WikiLeaks, à 50 semaines de prison pour violation de ses conditions de liberté provisoire...

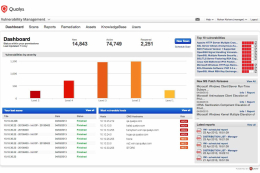

Cybersécurité : nouvelle appliance virtuelle Service Cloud Agent Gateway de…

Ce nouveau service de Qualys est une extension de la plateforme Cloud Agent Platform. Il simplifie les déploiements massifs dans les environnements sur site...

Expertise F5 Networks – Vulnérable par défaut : le fléau…

Depuis le début de l’année, au moins cinq cas majeurs de fuite de données dans le Cloud ont été révélés. À chaque fois, il...

Fichage de journalistes chez Monsanto (groupe Bayer) : l'AFP porte plainte auprès de la CNIL

(AFP) – L’Agence France-Presse (AFP) a annoncé mardi avoir porte plainte à son tour auprès de la Commission nationale de l’informatique et des libertés (CNIL), après la révélation la semaine dernière du fichage de centaines de personnes, dont quatre de ses journalistes, pour le compte…