“Les attaques sur le secteur médical sont certainement les plus…

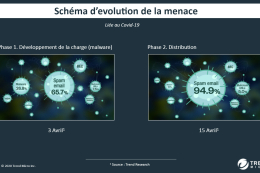

Les hackers sont passés de la phase de développement de nouveaux malwares liés au Covid-19 à une phase de distribution. Le nombre de spams...

Cybersécurité et visio : une nouvelle version de Zoom qui…

Zoom vient d'annoncer la disponibilité de la version 5.0 de sa solution de visioconférence. Elle reprend certaines améliorations déjà annoncées précédemment, et ajoute chiffrement...

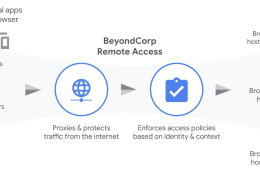

Google Cloud veut faciliter l’accès aux applications internes de l’entreprise…

Le credo de BeyondCorp Remote Access ? Simplifier l'accès aux applications internes de l'entreprise, en se passant d'un VPN classique, et en instaurant des...

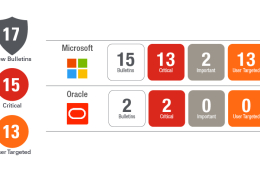

Patch Tuesday d’avril – Trois vulnérabilités zero day Windows 7,…

Ce mois-ci Microsoft résout 113 CVE (vulnérabilités et faiblesses communes), dont 19 critiques. Les mises à jour du mois incluent trois vulnérabilités « zero...

Fuite de 42 millions de fichiers d’un service d’abonnement sportif

Une faille de sécurité est à l'origine de cette fuite de données qui révèle les noms des abonnés au service de Kinomap, leur pays...

Vidéoconférence : deux campagnes majeures de phishing sur Webex et…

Le télétravail renforce notamment l’utilisation des plateformes de vidéoconférence pour échanger avec les équipes, ce qui fait de ces solutions des cibles privilégiées pour...

Une formation gratuite sur la cyber pour les télétravailleurs

Aider les télétravailleurs à comprendre les risques cyber et à s'en protéger : Woonoz, une startup lyonnaise qui développe des services d'apprentissage à distance,...

Expertise – IoT : faut-il s’inquiéter des attaques DDoS ?

Face au développement des objets connectés (IoT), le nombre d’attaques DDoS ne cesse de croître. Faut-il s’en inquiéter et comment les prévenir ? Voici...

Cybersécurité : Zoom en remet une couche

Zoom s'est donné trois mois, "90 jours" dit-il, pour résoudre les problèmes de sécurité de sa plateforme de visioconférence. Il annonce des mesures sur...

Protéger les données en télétravail

Comment protéger les données, les terminaux et les systèmes de l'entreprise ? Query Informatique nous a présenté sa solution Drive Lock.

« De nombreux employés sont amenés...

Targus fait ses meilleures ventes sur les stations d'accueil

Si les sacoches pour portables et autres sacs de transport ne sont plus des objets de convoitise par les acheteurs qui restent confinés, en revanche, ces derniers apprécient les stations d’accueil qui permettent de télétravailler confortablement. Une demande qui explose chez Targus. Targus est un acteur…