La Plateforme Intelligente de Compliance de Proofpoint aide les entreprises…

Intégrée à l’offre existante de Proofpoint, la Plateforme apporte aux entreprises des garanties pour la conformité réglementaire, tout en simplifiant les pratiques de protection...

Twitter cacherait de graves problèmes de sécurité selon son ex-responsable…

Peiter Zalko, le responsable de la sécurité de Twitter jusqu’en janvier 2022, accuse en juillet le réseau social d'avoir menti aux régulateurs (FCC, FTC...

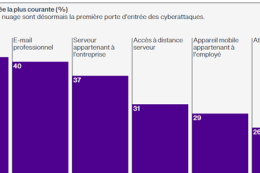

La sensibilisation des collaborateurs : un défi pour la cybersécurité…

Le télétravail a modifié les axes d’attaque des pirates informatiques. Elles ciblent désormais davantage les serveurs cloud en 2022 selon l’assureur Hiscox. Il conseille...

Wallix s’implante en Amérique du Nord sur un modèle «…

Wallix, un éditeur français de logiciels d’accès et d’identité (PAM), annonce fin août deux recrutements pour commercialiser ses offres en Amérique du Nord sur...

L’hameçonnage et les rançongiciels figurent toujours en tête des cybermenaces

Le nouveau rapport de l'Unit 42 de Palo Alto Networks révèle que l'hameçonnage, les rançongiciels et les vulnérabilités logicielles sont à l'origine de près...

L’hôpital Sud Francilien de Corbeil-Essonnes victime d’une cyberattaque

L'hôpital Sud Francilien de Corbeil-Essonnes a subi une cyberattaque le week-end du 20 août. Les pirates réclameraient une rançon de plusieurs millions de dollars.

Encore...

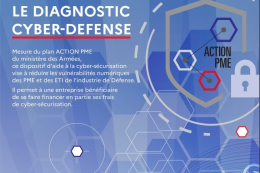

La DGA et Bpifrance améliorent la prise en charge du…

Après plus d’un an d’existence et devant l’intensité de la menace cyber, la Direction Générale des Armées (DGA) et Bpifrance font évoluer cet été...

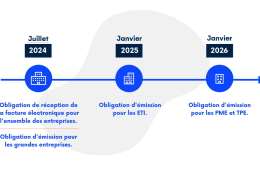

Généralisation de la facturation électronique : le Gouvernement avance

Le Parlement a confirmé cet été le calendrier et les modalités de mise en œuvre de cette réforme lors du vote de la loi...

Comment 4 millions de cartes bancaires peuvent-elles apparaître sur le…

AVIS D'EXPERT - Les spécialistes estiment qu'une carte de paiement peut être piratée en six secondes seulement. Les résultats d'une étude publiée par NordVPN,...

Shadow IT : comment faire sortir de l’ombre ses données…

AVIS D'EXPERT - Malgré la fin de la crise sanitaire, de nombreuses entreprises ont choisi de continuer d’exercer la totalité ou une partie de...

Salesforce s’inquiète d’un ralentissement des ventes de logiciels

Salesforce a réduit ses prévisions pour 2022. L’éditeur américain de CRM en Saas n’est pas confiant dans son troisième trimestre (Q3) à cause de l’inflation et de la valeur du dollar, qui ralentissent les intentions d’achat des entreprises. Pour compenser, il promet d’investir 10 milliards…