Trump ravive la vieille querelle Apple/FBI en parlant de portes…

Les hauts responsables de l'administration de Trump se sont réunis mercredi pour discuter de l'opportunité de demander une législation interdisant aux entreprises de technologie...

Accès à privilèges : un nouveau directeur régional chez CyberArk…

CyberArk annonce l’arrivée dans ses troupe de Roberto Llop en qualité de directeur régional pour l’Europe du Sud. Il est en charge du développement commercial...

Cyberattaque “Cloud Hopper” : les noms de 8 grandes entreprises…

Huit grands groupes tech auraient été victimes de vol de données lors de la cyberattaque Cloud Hopper, lancée en 2010.

C'est Reuters qui l'a divulgué...

Cybersécurité et Cloud : Wallix ouvre un nouveau centre de…

Le spécialiste européen de la gestion et de la protection des accès à privilèges a inauguré le 26 juin un nouveau centre de recherche...

Cybersécurité et Cloud : Wallix ouvre un deuxième centre de…

Le spécialiste européen de la gestion et de la protection des accès à privilèges a inauguré le 26 juin un nouveau centre de recherche...

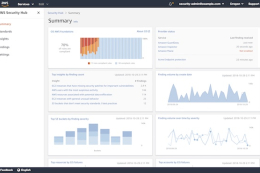

Sécurité Cloud : disponibilité générale du service de collecte et…

Amazon Web Services a annoncé la disponibilité générale de son service AWS Security Hub. Il offre un espace unique où regrouper leurs alertes de sécurité...

Une douzaine d’opérateurs télécoms piratés par la Chine à des…

Un groupe de pirates informatiques soupçonné d’être affilié au gouvernement chinois se serait introduit dans les réseaux d’une douzaine d’opérateurs télécom dans le monde....

Les équipements Huawei plus vulnérables à des piratages, selon un…

(AFP) - Les équipements de télécommunications du groupe chinois Huawei seraient davantage susceptibles de contenir des failles pouvant être piratées que les équipements de...

La Ciso de LVMH, Mylène Jarossay, devient présidente du CESIN

Alain Bouillé, qui a participé grandement à la notoriété du Club des Experts de la Sécurité de l'Information et du Numérique, qui regroupe plus...

Secteur des services financiers et cyberattaques : la moitié des…

La moitié des entreprises européennes de ce secteur révèlent avoir des difficultés à se protéger face à la prolifération des cyber-menaces, selon une récente étude...

Les Rencontres du Cloud 2019 - Basculement et bousculement au royaume du Cloud français

L’année 2019 marque la fin de la phase d’évangélisation du Cloud en France. Les DSI français ont tous bien compris qu’ils devaient transformer leur informatique interne et aller un peu à marche forcée vers le Cloud, ou plus précisément vers le multicloud. Les Rencontres du…