Etude – Accès de fournisseurs tiers à des ressources internes…

A l’heure de la migration vers le Cloud, les entreprises tendent de plus en plus, dans une optique d’efficacité, à octroyer à leurs fournisseurs...

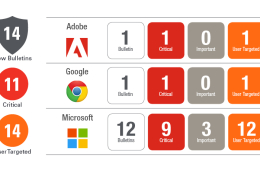

Patch Tuesday décembre – Plusieurs vulnérabilités de Visual Studio sur…

Il ne reste que quelques jours avant Noël pour acheter ses cadeaux et appliquer ses correctifs, et un seul Patch Tuesday avant la fin...

Nouveau gestionnaire de mot de passe pour la solution Eset…

Eset Smart Security Premium, pour les TPE, intègre dorénavant le gestionnaire de mot de passe, Eset Password Manager, que l'éditeur vient tout juste de...

“En 2020 l’équipe DevOps fera plus d’achats de sécurité que…

L’exercice de la prédiction est toujours particulier, voire trivial… Marco Rottigni, directeur des technologies et de la sécurité pour la région EMEA chez Qualys,...

Piratage des données de 15 millions de clients du laboratoire…

Les données personnelles de plus de 15 millions de clients d'une société canadienne de laboratoires médicaux ont été dérobées par des pirates informatiques lors...

Keyfactor a cassé près de 250 000 clés RSA, la…

Les chercheurs en cybersécurité de Keyfactor ont amassé une base de 75 millions de clés RSA actuellement utilisées sur Internet. Surprise : plus de 435 000...

Avis d’expert – Une gestion des identités de plus en…

Les outils d’IAM (Identity Access Management) s’intègrent aujourd’hui mieux avec les autres solutions de sécurité et concernent aussi bien les clients de l’entreprise que...

Le système de présentation sans fil ClickShare de Barco comporte…

Les experts F-Secure ont découvert plusieurs failles dans le système de présentation sans fil ClickShare de Barco. En exploitant ces failles, des hackers peuvent...

Lancement de SentinelLabs Research, pour alimenter la 1ère offre de…

SentinelOne, un spécialiste des solutions de protection des postes de travail, vient d'annoncer le lancement de SentinelLabs, une division de recherche destinée à identifier les...

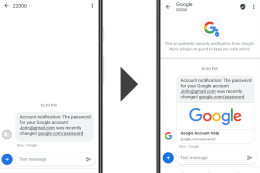

Google Verified SMS : des SMS qui authentifient les entreprises…

A travers la solution Verified SMS, les clients peuvent communiquer avec les entreprises par SMS de manière sécurisée. La solution vise à réduire les risques...

L'application émiratie ToTok, soupçonnée d'espionnage, de retour sur Google

L’application mobile de messagerie ToTok, développée par une société des Emirats arabes unis, et qui avaient été supprimée des principales plateformes de téléchargement sur fond de soupçons d’espionnage de ses utilisateurs, est de nouveau disponible sur Google Play Store, a-t-elle annoncé samedi. Google et Apple…