La messagerie instantanée de Facebook vecteur d'attaque

D'après l'éditeur de sécurité GData, une vague d'attaques via Facebook est en cours depuis quelques jours. De nombreux utilisateurs reçoivent d’un de leurs amis...

Red Hat Enterprise Virtualization 3.0 Beta

Red Hat annonce la sortie de la version beta de Red Hat Enterprise Virtualization 3.0, la toute dernière version de sa solution de virtualisation...

Alerte sécurité : Le moteur J2EE de SAP compromis

Cette alerte sécurité est publiée par le Deny All Research Center, division de Deny All. Lors de la conférence BlackHat qui s’est tenue à...

Sable, mer et smartphones : les vacanciers européens ne peuvent…

Une étude Brocade montre que 95 % des vacanciers ont au moins un matériel équipé d'une connexion Internet dans leurs bagages et que la...

Microsoft ouvre un blog dédié à Windows 8

Jusqu'à hier, la principale source d'informations à propos de Windows 8 était les rumeurs. Celles-ci provenant la plupart du temps de site russes ou...

Patriot Act : attention danger même en Europe

Cette nouvelle question a été soulevée involontairement par Gordon Frazer, directeur général de Microsoft UK. Nous oublions que le Patriot Act américain concerne les...

SAP partenaire du projet OpenJDK

Au cours du mois de juillet, SAP s'est joint au projet OpenJDK en signant l'OracleContributor Agreement. L'éditeur allemand rejoint ainsi IBM et Apple au...

La carte nationale d'identité électronique française : enjeux et objectifs

La proposition de loi relative à la protection de l’identité vient d’être adoptée le 7 juillet 2011 par l’Assemblée Nationale, après avoir été votée...

MicroStrategy 9.2.1 inclut MicroStrategy Transaction Services

MicroStrategy a annoncé la disponibilité mondiale de MicroStrategy 9.2.1. Cette toute dernière version comprend un nouveau produit : Transaction Services, qui permet aux professionnels...

ConFoo 2012 : l'appel aux conférenciers est ouvert!

ConFoo recherche les meilleurs conférenciers prêts à partager leurs expériences et leurs compétences avec des développeurs et des gestionnaires. Cette année, ConFoo est...

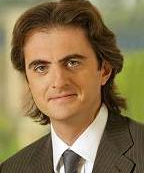

Jean-Pierre Ullmo Vice-Président des Solutions de Virtualisation et d'Automatisation de CA

CA a nommé Jean-Pierre Ullmo au poste de Vice-Président des Solutions de Virtualisation et d’Automatisation pour l’Europe. Jean-Pierre prend la charge du développement d’opportunités de ventes de ces solutions sur un marché européen sensible aux bénéfices des technologies de virtualisation et de Cloud Computing. Il…