Xerox s'engage dans la lutte contre Ebola

Xerox a mis au point un logiciel de surveillance des maladies et de gestion des épidémies, Maven, qui s’appuie sur des données et des...

Xerox s'engage dans la lutte contre Ebola

Xerox a mis au point un logiciel de surveillance des maladies et de gestion des épidémies, Maven, qui s’appuie sur des données et des...

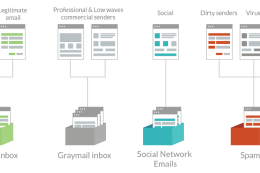

Le spam recule mais le graymail gagne du terrain

Le mois d'octobre voit un net ralentissement du volume de spams avec 60,8 % contre une moyenne de 77 % aux mois de juin,...

Le spam recule mais le graymail gagne du terrain

Le mois d'octobre voit un net ralentissement du volume de spams avec 60,8 % contre une moyenne de 77 % aux mois de juin,...

Le spam recule mais le graymail gagne du terrain

Le mois d'octobre voit un net ralentissement du volume de spams avec 60,8 % contre une moyenne de 77 % aux mois de juin,...

Vulnérabilité critique dans Drupal

La communauté Drupal, et son logiciel Open Source gratuit pour créer et administrer des sites Web, annonçait récemment l’existence d’une vulnérabilité dans la couche...

Vulnérabilité critique dans Drupal

La communauté Drupal, et son logiciel Open Source gratuit pour créer et administrer des sites Web, annonçait récemment l’existence d’une vulnérabilité dans la couche...

Un nombre important de mises à jour de sécurité pour…

Ce matin, Microsoft a livré pas moins de 14 mises à jour de sécurité, sur 16 initialement annoncées, en particulier pour Internet Explorer, Windows...

Un nombre important de mises à jour de sécurité pour…

Ce matin, Microsoft a livré pas moins de 14 mises à jour de sécurité, sur 16 initialement annoncées, en particulier pour Internet Explorer, Windows...

IBM se lance dans la sécurité pour le Cloud

Les nouveaux outils de sécurité Cloud d'IBM, Dynamic Cloud Security Protection, protège les utilisateurs, les données-clés de l’entreprise et les applications dans le Cloud.Les...

Réduction des coûts IT et restructuration du modèle opérationnel : des priorités pour les DSI français

Le budget des DSI reste majoritairement concentré sur la maintenance des briques essentielles du système d’information, selon l’étude Deloitte « CIO Survey 2014 ». Et si 52% des DSI considèrent l'innovation comme importante pour leur organisation, le budget qui leur est alloué à cet effet reste insuffisant……