Microsoft résout 80 nouvelles CVE ce mois-ci et étend quatre CVE précédemment publiées pour inclure des versions supplémentaires de Windows. Ce qui fait un total de 84 CVE traitées pour le mois.

Comme chaque mois pour les lecteurs de Solutions-Numériques, voici l’analyse de Chris Goettl, Vice President of Product Management chez Ivanti.

Les mises à jour du mois résolvent deux exploitations Zero Day confirmées, qui impactent Microsoft Office et Windows SmartScreen. Ces deux exploitations ciblent l’utilisateur. On compte ce mois-ci un total de neuf CVE classées Critique. Huit des 9 CVE critiques figurent dans la mise à jour de l’OS Windows du mois. Mozilla publie des mises à jour pour FireFox et FireFox ESR, qui résolvent 13 CVE uniques.

Exploitations Zero Day

Microsoft résout une vulnérabilité de contournement des fonctions de sécurité (SFB) dans Windows SmartScreen (CVE-2023-24880). Elle a été détectée dans des exploitations sur le terrain. D’après les FAQ Microsoft, « un attaquant pourrait concevoir un fichier malveillant qui contournerait les défenses MOTW (Mark of the Web) et entraînerait une perte limitée d’intégrité et de disponibilité des fonctionnalités de sécurité telles que le mode protégé dans Microsoft Office, qui reposent sur le balisage MOTW. »

-> Cette CVE affecte toutes les versions actuellement prises en charge de l’OS Windows. Son score CVSSv3.1 est seulement de 5,4 et certaines entreprises risquent de passer à côté. De plus, en elle-même, cette CVE n’est pas forcément très dangereuse. Mais elle a vraisemblablement été utilisée dans une chaîne d’attaque avec d’autres exploitations. En priorisant la mise à jour d’OS du mois, vous pouvez limiter les risques pour votre entreprise.

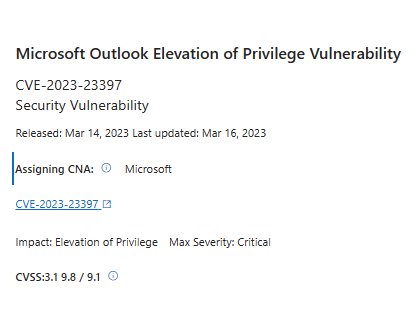

Microsoft résout une vulnérabilité d’élévation de privilèges (EP) dans Microsoft 365 Apps et Microsoft Office (CVE-2023-23397). Elle a été détectée dans des exploitations sur le terrain. Cette vulnérabilité porte un score CVSSv3.1 égal à 9,8 et Microsoft l’a classée au niveau Critique. Microsoft indique : « L’attaquant pourrait exploiter cette vulnérabilité en envoyant un courrier électronique spécialement conçu qui se déclenche automatiquement quand il est récupéré et traité par le serveur de courrier. Cela pourrait entraîner une exploitation AVANT l’affichage du courrier électronique dans le volet de visualisation. »

-> La page de cette CVE inclut des outils d’atténuation supplémentaires pour limiter les risques de cette vulnérabilité. Il existe aussi une documentation supplémentaire expliquant comment atténuer les attaques Pass-the-Hash (PtH). Microsoft vous recommande de l’utiliser en plus de la mise à jour de sécurité afin de mettre en place une défense plus efficace. Microsoft Office et Microsoft 365 Apps doivent être votre priorité ce mois-ci pour limiter les risques pour votre entreprise.

Ce mois-ci, Microsoft met à jour 4 CVE pour étendre le nombre de logiciels/applications concernés. CVE-2022-43552, CVE-2022-23257, CVE-2022-23825 et CVE-2022-23816 comportent toutes des versions supplémentaires de l’OS Windows, ajoutées à la liste des produits concernés.

Les priorités de remédiation ce mois-ci

- La priorité numéro 1, c’est Microsoft Office et Microsoft 365 Apps. CVE-2023-23397 peut être exploitée avant même que le message soit visible dans le volet d’aperçu. N’oubliez pas, aussi, de consulter les mesures d’atténuation supplémentaires que recommande la documentation de cette CVE.

- Vous devez mettre Microsoft Windows à jour le plus tôt possible. CVE-2023-24880 a déjà été exploitée et pourrait être utilisée contre votre entreprise.

- Assurez-vous que tous vos navigateurs sont bien à jour. Mozilla vient de publier des mises à jour. Google Chrome et Microsoft Edge (Chromium) ont reçu des mises à jour depuis février. Vérifiez que tous vos navigateurs sont bien à jour.

Chris Goettl