Dans le cadre de ses activités de renseignement sur la menace cyber, le CERT OWN a synthétisé des éléments clés identifiés dans la transposition du conflit israélo-palestinien dans le cyberespace.

Les Brigades Izz ad-Din al-Qassam, la milice gazaouie liée au Hamas, ont lancé une opération aérienne, terrestre et maritime appelée “Déluge d’al-Aqsa” (طوفان_الأقصى). Le conflit s’est ensuite transposé dans le cyberespace avec la mobilisation d’un large éventail d’acteurs en faveur de l’une ou l’autre partie. Le CERT OWN, acteur français également spécialisé dans l’audit, le conseil, la threat intelligence et le SOC (issu de la séparation d’activités d’éditeur de logiciels et de services de Sekoia en juin 2022) a classé l’activité cybercriminelle en ligne.

Les points saillants du rapport (en anglais), sans prétendre à l’exhaustivité, sont les principales menaces identifiées en termes de hacktivisme, de désinformation et de menaces de cyberattaques persistantes avancées. On retrouvera notamment :

- Septembre 2023, le groupe APT AridViper, lié au Hamas, cible des entités palestiniennes.

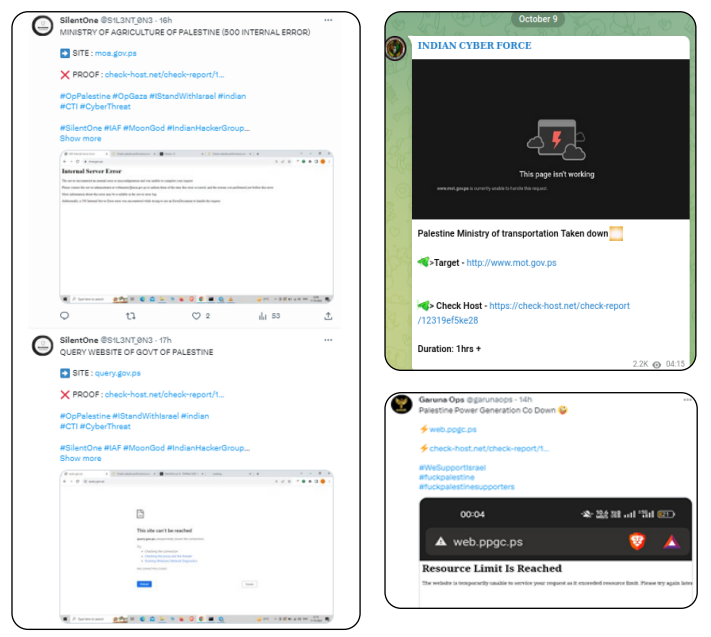

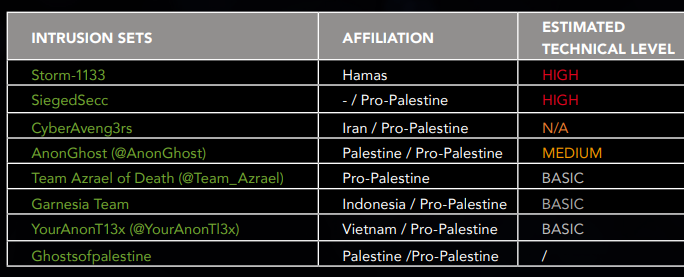

- Les alliances de la vie réelle s’appliquent au cyberespace. Les hacktivistes qui prennent part au conflit des deux côtés lancent principalement des attaques DDoS et partagent des conseils et des outils pour faciliter les attaques.

- L’attaque du Hamas le 7 octobre a entraîné un déluge de contenus avec des comptes relayant ouvertement de la désinformation, parmi ces comptes certains spécialisés dans les théories du complot augmentent le volume de “fake news” qui inondent actuellement les médias sociaux.

- Les APT iraniennes et palestiniennes (MuddyWater ou AridViper) poursuivent ou reprennent leur activité avec des campagnes visant des entités israéliennes.

Exemples d’attaques visant des ministères et des infrastructures palestiniennes. (Source : Telegram, Twitter, CERT OWN)

Le rapport est accessible gratuitement derrière ce lien