Dossiers

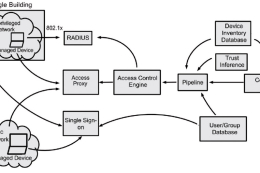

Quelle infrastructure pour une approche “Zero Trust” ?

L’approche "Zero Trust" est considérée comme la seule architecture de sécurité de l’avenir alors que les utilisateurs sont de plus en plus mobiles et...

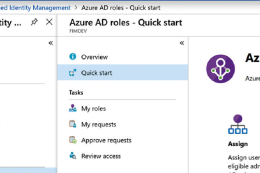

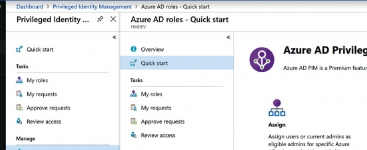

Architectures “Zero Trust” : le PAM sort de son bastion

Alors que les entreprises vont de plus en plus vers le Cloud, basculent vers DevOps et automatisent de plus en plus de processus via...

Sécurité d’Office 365 : les entreprises doivent agir

Si le discours marketing des CSP est d’expliquer que leurs services sont bien mieux sécurisés que les datacenters des entreprises, ces dernières doivent assumer...

La GED au cœur du collaboratif

Conçue dès son origine pour le classement et le partage de données et d’informations, la gestion électronique de documents n’a jamais cessé d’évoluer. Elle...

Optimiser les coûts du datacenter

Pour rester compétitifs face aux géants du Cloud, les opérateurs de datacenters doivent suivre les évolutions de chacune de leurs infrastructures et changer de...

EDITO – Vos papiers !

Devrons-nous longtemps encore avoir en poche et exhiber des documents d’identité pour accomplir des formalités, prendre l’avion, franchir des frontières ?

En cybersécurité, le dossier...

Architectures "Zero Trust" : le PAM sort de son bastion

Alors que les entreprises vont de plus en plus vers le Cloud, basculent vers DevOps et automatisent de plus en plus de processus via les RPA, le rôle de la gestion des comptes à privilèges change littéralement de dimension et devient un composant clé d’une…