Dossiers

Buzzword – “Zero Trust”

L’architecture “Zero Trust”, appelée aussi ZTNA (Zero Trust Network Architecture) correspond à un modèle de sécurité post-périmétrique. Celui-ci est basé sur la notion qu’il...

Buzzword – Chiffrement post-quantique

Les futurs ordinateurs quantiques seront potentiellement capables de déchiffrer de nombreux algorithmes couramment exploités aujourd’hui, raison pour laquelle il faut préparer dès aujourd’hui leur...

Buzzword – Bug Bounty

Qui mieux qu’un hacker peut juger du niveau de sécurité d’une application ou d’un service Internet ? Des prestataires aident aujourd’hui les entreprises à organiser...

Buzzword – Gestion du Risque Cyber

La gestion du risque cyber s’industrialise. Des plateformes permettent de gérer tous les aspects de la gestion de ce risque très particulier, depuis la...

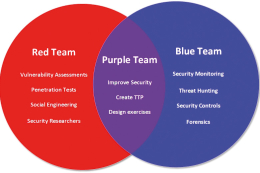

Buzzword – Red / Blue / Purple Team

L’organisation de simulation d’attaques par des attaquants « éthiques », la Red Team et l’équipe de défense (Blue Team) est une technique désormais bien connue pour...

Buzzword – Ingénierie sociale / Social Engineering

La boutade est désormais bien connue : La première faille de sécurité se situe entre le clavier et l’écran. Elle n’en reste pas moins vraie....

Buzzword – SASE

SASE s’est imposé ces dernières années comme le modèle de sécurité venu du Cloud. Acronyme de « Secure Access Service Edge », le concept SASE a...

Attaque par déni de service – DDoS (Denial-of-service attack)

Submerger un service Internet sous le nombre des requêtes est sans doute le moyen le plus simple pour faire tomber un service. Les attaquants...

Cybersécurité industrielle (OT)

De plus en plus connectés à l’IT, les systèmes industriels représentent une cible très tentante pour un attaquant. Toute immobilisation d’un site industriel représente...

Cyber-assurance

Dans un contexte où les cyber-attaques contre les entreprises ne cessent de s’accroitre, la notion d'assurance cyber semble une évidence. De nombreux grands-comptes ont...

Buzzword - Chiffrement post-quantique

Les futurs ordinateurs quantiques seront potentiellement capables de déchiffrer de nombreux algorithmes couramment exploités aujourd’hui, raison pour laquelle il faut préparer dès aujourd’hui leur arrivée. Si les ordinateurs quantiques restent encore essentiellement des démonstrateurs aux capacités limitées, d’ici quelques années, quelques décennies des machines…