RGPD : Asklépian propose un programme d’accompagnement sur-mesure pour les…

Mettre en pratique le RGPD : Asklépian lance un programme d'accompagnement sur-mesure à destination des artisans via des séances de conseils, individuelles ou collectives,...

Télétravailleur craintif, ignorant, téméraire ou consciencieux : quel est votre…

Une étude mondiale a défini quatre profils illustrant les différents comportements des salariés en matière de la cybersécurité dans le cadre du télétravail.

Télétravailleur craintif, ignorant,...

L’Australie va enquêter sur une éventuelle influence étrangère dans ses…

(AFP) - Le Parlement australien s'apprête à ouvrir une enquête sur une éventuelle influence étrangère au sein de ses universités publiques, des soupçons portant...

43 % des délégués à la protection des données (DPO)…

Une étude sur les DPO, menée par l'AFPA, montre une diversification des profils, une meilleure identification et positionnement de la fonction dans l'organisation, mais...

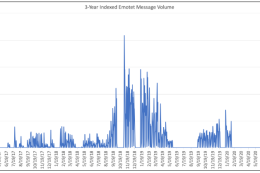

Emotet, l’un des malwares les plus virulents en circulation, prend…

L'un des malwares les plus virulents en circulation actuellement a refait surface en juillet et prend de l'ampleur, selon l'éditeur en cybersécurité Proofpoint qui...

Avis d’expert – Cyberattaques et social engineering : l’art d’exploiter…

Les attaques subies récemment par Twitter ou encore Doctolib ont permis d’identifier et de mettre en avant deux problématiques majeures : la gestion des...

Télétravail collaboratif : la plateforme Sailpoint Predictive Identity sécurise dorénavant…

SailPoint, spécialiste de la gouvernance des identités, annonce étendre les fonctionnalités de la plateforme Sailpoint Predictive Identity pour mieux sécuriser le travail collaboratif à...

Cyberattaque : la Bourse de Nouvelle-Zélande à l’arrêt

Des cyberattaques ont forcé la Bourse de Nouvelle-Zélande à geler les échanges ce jeudi pour la troisième fois en trois jours.

Une attaque par déni...

Sécurité du réseau 5G : Bouygues Telecom va retirer 3…

(AFP) - Bouygues Télécom va retirer d'ici à 2028 3 000 antennes de téléphonie mobile Huawei dans les zones très denses en population à...

Avis d’expert – Baisse des budget IT : prioriser les risques…

Avis d'expert exclusif de Pierre-Louis Lussan, Country Manager France et directeur South-West Europe de Netwrix. Selon une étude récente de Gartner, les dépenses IT...

D’importantes failles de sécurité découvertes dans des décodeurs de deux…

Les décodeurs numériques DVB-T2 conçus par Thomson et Philips contiennent selon l'éditeur Avast des vulnérabilités qui permettent à des cybercriminels de stocker des logiciels...

Avis d’expert – Transition numérique : comment éviter que la crise…

Jean-Pierre Boushira, Vice President South Region chez Veritas Technologies, explique : "La crise du Covid-19 a eu de larges conséquences sur l’économie, le système...

Réponse aux incidents de sécurité : Palo Alto Networks jette…

Palo Alto Networks jette son dévolu sur Crypsis Group, société de conseil américaine spécialisée dans les solutions de réponse aux incidents de sécurité, de...

Indonésie : plusieurs médias critiques de la réponse au Covid-19…

(AFP) - Plusieurs médias indonésiens critiques envers la réponse gouvernementale à l'épidémie de coronavirus ont été victimes d'une série d'attaques informatiques, une campagne que...

Avis d’expert – DevOps, les angles morts de la sécurité…

Alors que les équipes s'appuient sur les pratiques et les outils DevOps pour mettre sur le marché, le plus rapidement possible, les produits et...

Formation en cybersécurité : Check Point Software s’associe à edX…

Combler le déficit de compétences en cybersécurité, tel est l'objectif affiché du fournisseur de solutions de cybersécurité et d'edX, une plateforme de formation en...

Avis d’expert – Comment bien utiliser la biométrie ?

Par Alain Martin, directeur au board de l’Alliance FIDO, association industrielle ouverte dont la mission est de développer et de promouvoir des normes d'authentification

Alors que...

Carlson WagonLit Travel ( CWT) victime d’un “cyberincident”

Une victime de plus d'un ransomware ? Selon The Register, la société américaine spécialisée dans le voyage d’affaires aurait été cyberattaquée et aurait payé...

Violation de données chez Ledger via une clé API

Une attaque du site spécialiste des portefeuilles de cryptomonnaie a donné accès à 1 million de mails de ses clients. Des données supplémentaires de 9...

Etude – Cyberattaques : de plus lourdes pertes pour les…

Selon le dernier rapport sur la gestion des cyber risques mené par l’assureur spécialiste Hiscox, les pertes financières liées à une cyberattaque ont été multipliées par...