Japon : le gouvernement va interdire les équipements de Huawei…

(AFP) - Le gouvernement japonais va interdire à son tour l'utilisation par son administration d'équipements des groupes chinois Huawei et ZTE, considérés comme une...

Exclusif – Mouvement Gilets jaunes : les Anonymous attaquent les…

Enquête exclusive de Solutions Numériques : au côté des Gilets jaunes, les hacktivistes Anonymous sont sur le point de passer à l'attaque, en ligne.

Des...

Des cyberattaquants parmi les gilets jaunes ?

Des cybermilitants pro gilets jaunes ont-ils lancé des cyberattaques contre le gouvernement français ? La société américaine spécialisée dans la cybersécurité FireEye l'affirme.

"Nous savons...

HP veut rendre les imprimantes plus intelligentes et sécurisées

HP annonce un firmware HP FutureSmart pour imprimantes et copieurs multifonction professionnels, l’intégration de solutions SIEM de McAfee, un service d’Immersive Analytics et SCCM...

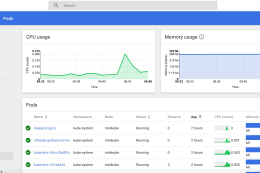

Une faille de sécurité majeure découverte dans Kubernetes, Red Hat…

Infrastructure de plus en plus présente dans le système d'information des entreprises, Kubernetes fait l'objet d'une alerte de sécurité de niveau très élevé.

C'est une...

FIC 2019 : focus sur la « Security et Privacy…

La 11ème édition du Forum International de la Cybersécurité (FIC) se tiendra les 22 et 23 janvier 2019 à Lille Grand Palais et accueillera...

Violation massive de données des clients Starwood : 3 erreurs…

Alors que ce vendredi la chaîne d’hôtellerie Marriott a annoncé le piratage d’une base de données des hôtels Starwood pouvant contenir les informations d’environ...

Piratage de Marriott : 500 millions de clients affectés par…

La chaîne d'hôtellerie Marriott a annoncé vendredi le piratage d'une base de données des hôtels Starwood pouvant contenir les informations d'environ 500 millions de...

Konica Minolta cyberattaque le SI de ses multifonctions business hub

Konica Minolta a voulu prouver que ces multifonctions étaient bien protégées contre les cyberattaques. La société a engagé NTT DATA Services et NTT Security...

SamSam, des attaques ciblées et préméditées avec un gros retour…

Deux Iraniens ont été inculpés aux Etats-Unis pour avoir attaqué depuis l'Iran les systèmes informatiques de villes et d'institutions américaines et canadiennes afin de...

Uber écoppe d’1 million d’euros d’amende pour avoir passé sous…

Les Pays-Bas et le Royaume-Uni ont condamné mardi la plateforme américaine de réservation de voitures avec chauffeur Uber à deux amendes d'un total de...

Attaques APT : après l’ostentation, la clandestinité au sein même…

Pour l'éditeur russe Kaspersky Lab, les auteurs de menaces avancées vont changer de méthode dès 2019, pour entrer dans la clandestinité. L'actualité concernant les...

Violation de données : 1/3 des DSI prêts à payer…

Un tiers des directeurs informatiques français seraient prêts à payer une rançon pour éviter les amendes liées au RGPD. Une stratégie du "pas vu,...

Amazon : des noms et emails de ses clients divulgués…

(AFP) Le géant du commerce en ligne Amazon a révélé mercredi qu'un bug informatique avait accidentellement divulgué sur son site internet les noms et les...

Cyberattaques 2019 : des enjeux d’influence, selon FireEye

Si l'on en croit le rapport "Facing Forward : Cyber Security in 2019 and Beyond", de FireEye, les nouvelles campagnes d’attaques en 2019 serviront...

Microsoft collecte « à grande échelle et secrètement » les…

Microsoft collecte et stocke des données personnelles sur le comportement d'employés individuels à grande échelle, sans aucune documentation publique, conclut un rapport du cabinet...

Cyberattaques en 2019 : vaporworms et chatbots pirates au programme

Des attaques de diversion aux malwares sans fichiers, WatchGuard, un spécialiste des solutions de sécurité réseau avancées, livre ses prédictions pour 2019.

L’équipe d’analystes du Threat...

Juridique – Phishing : le seul fait de répondre à…

Cet avis a été rédigé par Stéphane Baïkoff, Avocate au sein du département Technologies de l’information, Données & Transformation numérique, Innovation, Propriété intellectuelle du...

ID PARIS, l’évènement consacré à la Gestion des Identités et…

L’éditeur SailPoint organise le 29 novembre à Paris une journée d’échanges sur les dernières innovations IAM/DAG/IAG (Gouvernance et Administration des Identités / Gouvernance des...

Analyse Patch Tuesday de novembre par Ivanti – 62 vulnérabilités…

Le Patch Tuesday est de retour avec ses brassées de mises à jour Microsoft et Adobe. En voici le détail pour les lecteurs de Solutions...