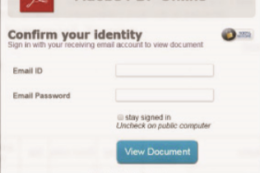

Phishing : le « as a service » profite aussi…

Une campagne de phishing établit sur le modèle as a Service (PhaaS) reviendrait quatre fois moins cher et serait deux fois plus rentable qu’une campagne...

Les systèmes d’exploitation mobiles sont-ils (in)faillibles ?

2016 n'a pas été une année faste pour la sécurité mobile. Les problèmes de sécurité liés aux systèmes d’exploitation font régulièrement les gros titres....

Sécurité : 14 prédictions, bonnes et surtout moins bonnes, du…

Les experts d’Intel Security se sont appuyés sur les dernières tendances observées en matière de cyber-crime pour prédire les menaces contre lesquelles les entreprises...

Deutsche Telekom victime d’une variante de Mirai selon Kaspersky Lab

Depuis dimanche, près de 900 000 clients de Deutsche Telekom ont rapporté des difficultés à se connecter au réseau internet. Cela représente approximativement 4,5%...

Le CH de Pont-Saint-Esprit a mis en place un Plan…

Un projet qui a permis de remplir les prérequis pour participer au programme national « Hôpital Numérique » et espérer bénéficier de subventions financières spécifiques dans...

Biométrie : pourquoi les états freinent leur usage alors que les…

Jacky Lecuivre, PDG de Coppernic (plateforme de conception et de déploiement de terminaux mobiles professionnels), plaident en faveur des dispositifs de contrôle utilisant les capteurs...

En octobre, hausse de 5% des logiciels malveillants, un pic…

Le dernier Check Point Threat Index indique que le nombre de familles de logiciels malveillants actifs et le nombre d'attaques ont augmenté de 5 % au...

Vinci : une fraude au Président à l’envers

Le mardi 22 novembre, le groupe Vinci a fait l’objet de fausses rumeurs, diffusées à l'aide de faux communiqués de presse, et qui ont...

Nouvelles normes européennes de sécurité sur le paiement en ligne…

La Fédération du e-commerce et de la vente à distance s’inquiète des nouvelles conditions européennes de la lutte contre la cybercriminalité, qui pourraient remettre...

CyberArk Endpoint Privilege Manager bloque les vols des identifiants

La solution de CyberArk a pour but de protéger les points d’accès des pirates qui tentent de dérober des identifiants.

Doté de nouvelles fonctions, l’ancien CyberArk...

Yahoo, Myspace, eBay, LinkedIn : des piratages de grande envergure...

Après un premier piratage touchant 500 millions de comptes utilisateur, Yahoo a révélé avoir été victime d’une seconde attaque informatique, qui a eu lieu en 2013, et qui touche 1milliard de comptes. Mais Yahoo n’est pas le seul groupe ayant subi un piratage massif cette année.…