Gestion des commandes et litiges clients : les entreprises ne…

Une toute récente étude révèle un fossé entre les ambitions des entreprises et la réalité des investissements. Les entreprises sont peu outillées. L’EDI apparait...

Paiement en ligne : la sécurité des données est la…

La France est l’un des pays européens les plus attachés à la sécurité des données et à leur confidentialité.

Une enquête paneuropéenne de paysafecard, fournisseur...

Paiement en ligne : la sécurité des données est la…

La France est l’un des pays européens les plus attachés à la sécurité des données et à leur confidentialité.

Une enquête paneuropéenne de paysafecard, fournisseur...

Paiement en ligne : la sécurité des données est la…

La France est l’un des pays européens les plus attachés à la sécurité des données et à leur confidentialité.

Une enquête paneuropéenne de paysafecard, fournisseur...

Transfert de fichiers sécurisé : la France moins concernée que…

Tandis qu'une majorité d'informaticiens considèrent la sécurité des partages et transferts de fichiers comme très importante, la plupart d'entre eux continuent d'utiliser des services...

Transfert de fichiers sécurisé : la France moins concernée que…

Tandis qu'une majorité d'informaticiens considèrent la sécurité des partages et transferts de fichiers comme très importante, la plupart d'entre eux continuent d'utiliser des services...

Transfert de fichiers sécurisé : la France moins concernée que…

Tandis qu'une majorité d'informaticiens considèrent la sécurité des partages et transferts de fichiers comme très importante, la plupart d'entre eux continuent d'utiliser des services...

Les usages du numérique au travail posent de nouveaux défis…

Demande de rançon, attaque virale générale, attaque par déni de service… Comment les entreprises vivent-elles la cybercriminalité et quelles parades mettent-elles en place ?

Le Club...

Les usages du numérique au travail posent de nouveaux défis…

Demande de rançon, attaque virale générale, attaque par déni de service… Comment les entreprises vivent-elles la cybercriminalité et quelles parades mettent-elles en place ?

Le Club...

Les usages du numérique au travail posent de nouveaux défis…

Demande de rançon, attaque virale générale, attaque par déni de service… Comment les entreprises vivent-elles la cybercriminalité et quelles parades mettent-elles en place ?

Le Club...

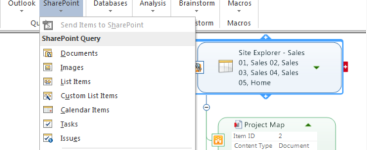

Management et gestion de projets : MindManager Enterprise 2016 pour Windows mieux intégré à SharePoint et connecté avec de nombreuses appli Web

Ce logiciel de productivité offre dorénavant une connexion avec plus de 500 applications Web et son intégration à Microsoft SharePoint a été améliorée. MindManager Enterprise de Mindjet est un logiciel de productivité qui permet la visualisation et la gestion d’informations complexes. Cet outil collaboratif et…