Face à la montée des menaces et à la complexité croissante de la gestion IT, SonicWall repense sa stratégie en profondeur. Objectif : proposer...

Pour Nicolas Aubé, président de CELESTE, la cybersécurité n’est plus un service complémentaire : elle est au cœur des enjeux numériques des entreprises. Avec...

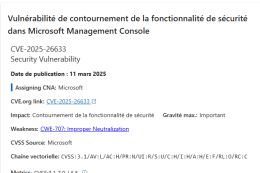

Patch Tuesday de mars : priorité aux mises à jour…

La série de mises à jour standard résout 57 CVE dans l'OS Windows, Office, .Net et Visual Studio, avec quelques mises à jour de...

Reemo, la société française qui révolutionne la cybersécurité. Dans un monde où un simple accès VPN compromis peut ouvrir grand les portes de votre...

Replay de la TABLE RONDE de la rédaction du vendredi 28 mars

Retour d’expérience du CISO du groupe Ouest France : comment mettre en place...

Comment appliquer DORA ? Le dossier pratique de la rédaction

Le Digital Operational Resilience Act (DORA) marque une étape importante dans la régulation de la résilience numérique des entités financières au sein de l'Union...

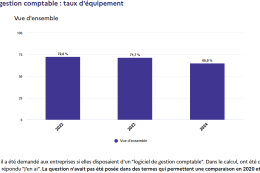

Un portail pour accéder gratuitement aux données numériques clés des…

À peine 20 % des entreprises bretonnes de moins de 250 salariés ont souscrit une assurance contre les incidents de sécurité informatique, versus 21,4...

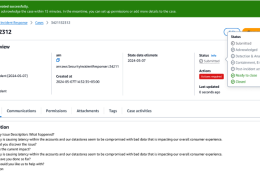

re:invent 2024 : AWS se met à la réponse à…

Lors de sa conférence re:invent 2024, Amazon a annoncé un nouveau service dédié à la réponse à incidents, sobrement baptisé AWS Security Incident Response.

Security...

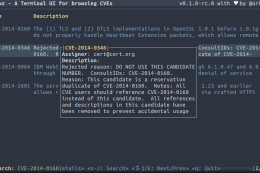

Voici un petit outil aussi pratique que léger : flawz. Il s'agit d'un outil en mode Terminal (Terminal User Interface). Il permet d'afficher et...

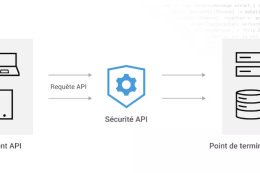

Quotidiennement, les entreprises du monde entier et de tous les secteurs s'appuient sur des interfaces de programmation d'applications (API) pour effectuer des opérations critiques....

Predictive Cyberlab : un nouveau rempart contre les cybermenaces humaines

À l’occasion du Predictive Cyber Day le 12 juin à la Sorbonne, Thierry Happe a annoncé le lancement du Predictive Cyberlab. L’ex-président de l’Observatoire Netexplo souhaite anticiper les menaces numériques liées au facteur humain et développer la cybermaturité dans les organisations. La création de ce…