Cyberattaque mondiale contre la propagande du groupe Etat islamique

(AFP) - Une cyberattaque d'ampleur mondiale contre la propagande en ligne des militants du groupe Etat islamique (EI) a été menéeces derniers jours dans...

Le digital workplace bouscule la cybersécurité traditionnelle

Sécuriser un poste de travail et des applications d’entreprise représente un énorme challenge pour les RSSI alors que le collaborateur ne travaille plus dans...

Protection desktop et mobile : même combat !

Les technologies de protections des postes clients de type desktop convergent avec les solutions mobiles. La promesse est d’élever et homogénéiser le niveau de...

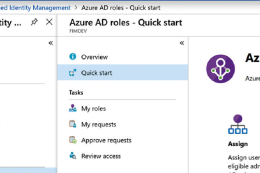

TÉMOIGNAGES – Des accès et données à protéger partout

La gouvernance des identités et des accès aux applications est un projet de consolidation de longue haleine. Elle contraint à définir ce qu’est un...

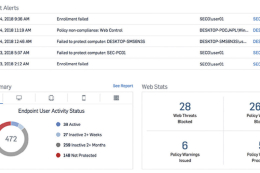

Antivirus : protection traditionnelle ou Next-Gen ?

Les éditeurs d’antivirus multiplient les annonces sur leurs agents, accumulent les moteurs de détection, leurs capacités de Machine Learning et d’EDR. Face à eux...

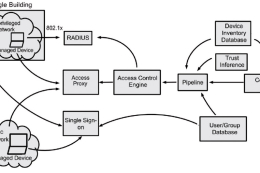

Quelle infrastructure pour une approche “Zero Trust” ?

L’approche "Zero Trust" est considérée comme la seule architecture de sécurité de l’avenir alors que les utilisateurs sont de plus en plus mobiles et...

Architectures “Zero Trust” : le PAM sort de son bastion

Alors que les entreprises vont de plus en plus vers le Cloud, basculent vers DevOps et automatisent de plus en plus de processus via...

Sécurité d’Office 365 : les entreprises doivent agir

Si le discours marketing des CSP est d’expliquer que leurs services sont bien mieux sécurisés que les datacenters des entreprises, ces dernières doivent assumer...

Épidémie de virus informatiques au sein des établissements de santé…

Les établissements de soins sont confrontés à de nouveaux défis de cybersécurité, aux conséquences potentiellement désastreuses : malwares de plus en plus sophistiqués, collaborateurs...

Piratage réseaux sociaux : 1,2 milliard de données personnelles accessibles…

C'est Wired qui dévoile cette découverte du chercheur Vinny Troia : 1,2 milliard de données personnelles de consommateurs issues de comptes réseaux sociaux, Twitter, Facebook,...

PARTAGE D'EXPÉRIENCE - « Nous avons souhaité uniformiser la sécurité de nos endpoints », Franck Di Nocera, SNEF

Franck Di Nocera, CISO de SNEF « Une analyse de risque a montré que nous devions améliorer la sécurité de nos endpoints car nos logiciels tiers n’étaient pas systématiquement patchés et nous étions exposés à des fuites de données en cas de…