Partage d’expérience – « Il y aura clairement un avant…

« Comme beaucoup d'hôpitaux, le plus gros challenge auquel nous avons dû faire face a été de basculer dans le télétravail de manière massive....

Partage d’expérience – « Il faut conserver le lien direct…

« Face à la crise, les entreprises ont dû réagir vite et prendre beaucoup de risques. Les entreprises ont dû donner accès à leur...

Doctolib adopte le chiffrement de bout en bout

Doctolib a annoncé le vendredi 19 juin qu'il adoptait le chiffrement de bout en bout pour sécuriser les données de santé de ses utilisateurs.

Jusqu’à...

L’Australie se dit victime d’une cyberattaque d’un “acteur étatique”

(AFP) - L'Australie est la cible d'une vaste cyberattaque d'un "acteur étatique" qui vise les systèmes informatiques du gouvernement, d'administrations et d'entreprises, a affirmé...

CIA : un rapport datant de 2017 pointe d’importantes failles…

Un rapport d'évaluation de la CIA sur la fuite d'informations et d'outils de hacking dont elle a été victime en 2016 vient d’être rendu...

CIA : un rapport datant de 2017 pointe d’importantes failles…

Un rapport d'évaluation de la CIA sur la fuite d'informations et d'outils de hacking dont elle a été victime en 2016 vient d’être rendu...

CIA : un rapport datant de 2017 pointe d’importantes failles…

Un rapport d'évaluation de la CIA sur la fuite d'informations et d'outils de hacking dont elle a été victime en 2016 vient d’être rendu...

Zoom : le chiffrement de bout en bout disponible en…

Zoom vient de confirmer la disponibilité du chiffrement de bout en bout de sa plateforme pour les utilisateurs gratuits ou payants à compter de...

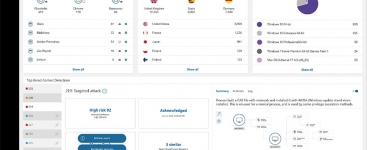

BlackBerry Optics, un EDR pour contrer le cryptojacking matériel

BlackBerry et Intel ont collaboré pour mettre au point une technologie efficace permettant de stopper ce type d’attaque. La solution de détection et de réponse...

Cybersécurité : Wallix lance sa solution d’authentification multifacteur

La solution d'authentification multifacteur (MFA) proposée, Wallix Authentificator, prouve l'identité d'un utilisateur qui accède aux infrastructures, aux applications et aux données de l'entreprise.

La solution d'authentification...

Pourquoi les EDR vont remplacer les antivirus "Next-Gen"

La crise du Coronavirus a vu les pirates informatiques rivaliser de réactivité afin de piéger les collaborateurs en télétravail. Les antivirus ont clairement montré leurs limites, ce qui pousse de plus en plus d’entreprises à muscler la protection de leur parc de terminaux. Les…