Cyberattaque de réseaux de groupes de défense américains – Nouvelle…

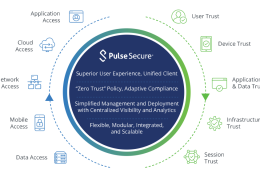

Une nouvelle faille dans Pulse Secure Connect est à l'origine de l'attaque de hackers chinois, utilisée pour pénétrer dans les réseaux informatiques d’entreprises américaines...

Des hackers chinois ont attaqué les réseaux de groupes de…

(AFP) - Des pirates informatiques chinois ont piraté la société américaine de VPN Pulse Secure pour pénétrer dans les réseaux informatiques d'entreprises américaines de...

Washington présente son plan cybersécurité pour son réseau électrique, préfigurant…

L'administration américaine a dévoilé mardi un plan pour améliorer la cybersécurité de son réseau électrique sur fond d'inquiétudes croissantes d'un piratage de grande ampleur.

Présentée...

Atos réalise 3 acquisitions sectorielles dans la cybersécurité et le…

La SSII Atos annonce mi-avril trois acquisitions, respectivement dans les domaines de la cryptographie (Cryptovision), de l'analyse vidéo avec IA (Ipsotek) et de la...

Dépendance croissante aux mobiles : 97 % des entreprises dans…

Ce rapport* de Check Point Software fait état des dernières menaces qui pèsent sur les dispositifs mobiles des entreprises, des applications malveillantes aux attaques...

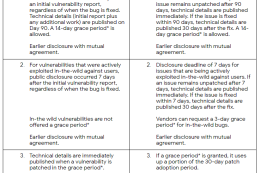

Google va retarder la publication des failles découvertes par son…

Project Zero, cette équipe d'experts en sécurité informatique employée par Google et chargée de trouver des vulnérabilités Zero day, va retarder la divulgation des...

Kaspersky Endpoint Security Cloud intègre des fonctions de détection et…

La solution Kaspersky Endpoint Security Cloud intègre dorénavant des fonctionnalités de détection et de réponse aux incidents (EDR) permettant aux PME d’optimiser la protection...

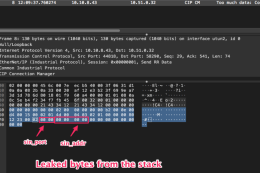

5 graves vulnérabilités dans la pile de protocoles open source…

Les experts de Claroty, spécialiste de cybersécurité industrielle, ont découvert cinq vulnérabilités dans la pile (stack) de protocoles open source OpENer, très populaire parmi...

Rapport d’activité 2020 de Cybermalveillance.gouv.fr : le nombre de recherches…

La plateforme gouvernementale d’aide aux particuliers et petites entreprises cybermalveillance.gouv.fr vient de dévoiler son rapport d’activité 2020. En 2020, le nombre de recherches d’assistance d'entreprises ou...

Forcepoint modernise la tarification de la cybersécurité avec son modèle…

Forcepoint annonce ce printemps son nouveau programme de licences Advantage basé sur un abonnement « tout compris ». L’éditeur californien annonce un coût total...

60 partenaires IT déjà labellisés ExpertCyber par Cybermalveillance.gouv.fr

ExpertCyber, le label officialisé début 2021 par le site Cybermalveillance.gouv.fr, prend de l’ampleur selon Franck Gicquel, son responsable des partenariats. Validé par l’Afnor et plus abordable que celui de l’Anssi, il reconnait déjà l’expertise de soixante professionnels en cyber sécurité assurant des prestations d’installation, de…