Fournisseur de Services de Sécurité Managés (MSS) : comment faire…

Avec des centaines de fournisseurs potentiels et une grande quantité d'informations et d'arguments à prendre en compte, le processus d'appel d'offres pour engager le...

Palo Alto dresse un 1er bilan des cyberattaques russes contre…

Au cours des neuf derniers jours, le conflit entre la Russie et l'Ukraine s'est considérablement intensifié, notamment par une augmentation significative des cyberattaques selon...

L’UE envoie son équipe d’intervention rapide sur le cyberespace soutenir…

L'équipe d'intervention rapide contre les cyberattaques (CCRT) de l'UE, dirigée par la Lituanie, a été activée pour soutenir l'Ukraine, attaquée par la Russie, a...

Bug Bounty : Yogosha lève 10 M€

L’éditeur français Yogosha lève 10 millions d’euros auprès du fonds Tikehau Ace Capital (ACE) pour soutenir sa R&D et se développer à l’international. Ses...

Nouvelle cyberattaque de la Russie entrée en guerre contre l’Ukraine

Plusieurs éditeurs spécialisés en cybersécurité ont annoncé le 23 février 2022 une nouvelle cyberattaque de grande ampleur de la Russie contre l’Ukraine, à qui...

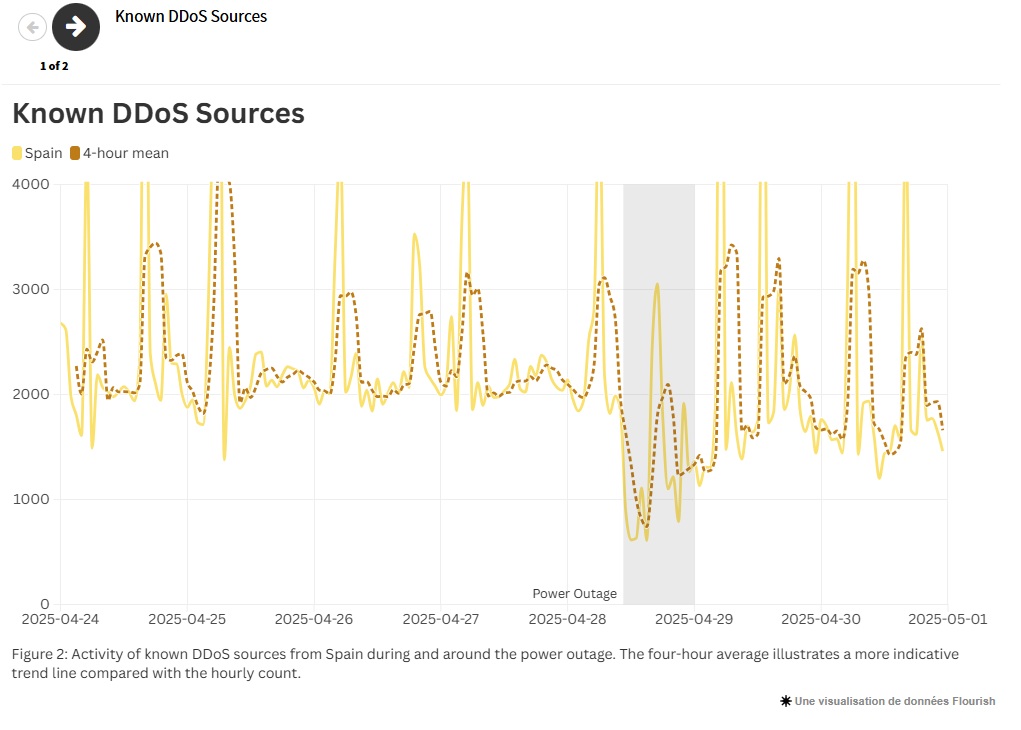

Cyberattaque contre l’Ukraine, le CERT implique les botnets Mirai et…

Les équipes de sécurité de l'Etat ukrainien ont analysé l'attaque DDoS du 15 février qui a frappé des sites gouvernementaux et des banques.

Dans le...

Cybercriminalité : “Demain, des agents pourraient placer leurs poulains auprès…

Sébastien Viou, directeur Cybersécurité Produit chez Stormshield, filiale d’Airbus, s'interroge : comme dans le monde sportif, verra-t-on apparaître un marché des transferts des cybercriminels...

Cybermalveillance.gouv alerte sur une faille de sécurité critique sur Apple

Le 17 février 2022, le site Cybermalveillance.gouv alerte sur une faille de sécurité critique dans plusieurs terminaux Apple.

Une terminaux Apple ne sont plus épargnés...

Cyberattaques : Orange lance un service de protection tout compris…

Une protection des équipements connectés de l’entreprise est assurée 24h/24 et 7j/7 avec l’installation d’un agent logiciel sur l’ordinateur et une surveillance humaine par...

Google Analytics dans le collimateur de la Cnil

Saisie par l’association NOYB (arrêt Schrems), la CNIL a mis en demeure en février au moins un grand gestionnaire de site web contre l’utilisation...

Le cyberdéfenseur français met en garde contre l'espionnage chinois

Le gardien de la sécurité informatique française, l’Anssi, met explicitement en garde contre le cyberespionnage de la Chine dans son panorama de la menace 2021, une démarche rare pour une institution qui se cantonne généralement à des descriptions très techniques, sans attribution explicite. Selon les…