L’incontournable Guide Cybersécurité 2025-2026 est disponible !

Découvrez la nouvelle édition du Guide Cybersécurité de Solutions Numériques & Cybersécurité. Un rendez-vous annuel indispensable qui réunit les solutions, services et expertises du...

Des députés appellent à une préférence européenne dans les marchés…

Les États-Unis et la Chine font de la commande publique un levier stratégique pour soutenir leurs technologies d’intelligence artificielle. L'Europe reste à la traine.

Dans...

Le Guide Cybersécurité 2025-2026 est disponible en précommande

C'est le rendez-vous annuel attendu par tous les décideurs du secteur. La 9ème édition du Guide Cybersécurité, l'annuaire de référence de l'écosystème, est officiellement...

Le cyber est une composante qui entre dans un plan…

La cyber est devenue une arme stratégique. Face à l’espionnage chinois, au sabotage et à la désinformation russes, l’Europe doit bâtir une...

L’Albanie nomme une IA à son gouvernement pour moderniser l’État

Diella, à l'origine une assistante virtuelle de la plateforme de marchés publics e-Albania, a été nommée ministre chargée de l'intelligence artificielle.

"Diella, ministre d'État chargée...

Acquisition de CyberContract par le français Stoïk

Cette acquisition de Cybercontract acteur de référence de l'assurance contre les

cyberattaques en Belgique, vient assurer à Stoik la montée en puissance de solutions d'assurances...

De l’économie de défense à l’économie de guerre

La Revue nationale stratégique vient d'être actualisée dans un contexte de plus en plus tendue. La RNS 2025 fait plus qu'actualiser les 10...

SIEM managé et sécurité hybride pour les nouveaux services MDR…

L’éditeur muscle son offre Infinity Global Services avec les deux solutions managées MDR 360° et MXDR 360°.

« Alors que les équipes de sécurité sont sous pression,...

Bretagne Cyber Alliance inaugure un nouveau bâtiment Totem à Brest

Le Campus Cyber breton poursuit son déploiement territorial pour renforcer la cybersécurité et affirmer la position de la Bretagne comme leader européen du domaine.

Après...

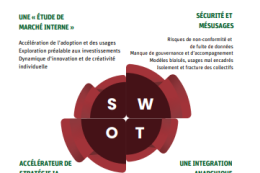

Comment le Shadow AI peut transformer les risques en opportunités…

Alors que la France a du retard dans l'utilisation de l'IA et lance "Osez l'IA", l'Inria vient de publier un rapport sur le Shadow...

Les ESN et ICT s’essoufflent et transforment leurs modèles

Après plusieurs années dynamiques, les Entreprises de Services du Numérique (ESN) et les sociétés d’Ingénierie et de Conseil en Technologies (ICT) françaises sont désormais prudentes, selon l’étude “Grand angle ESN et ICT” publiée par Numeum et KPMG publiée le 14 octobre. Les entreprises du numérique…