Cinq Chinois et deux Malaisiens inculpés aux Etats-Unis pour des…

(AFP) - Cinq pirates informatiques chinois et deux hommes d'affaires malaisiens ont été inculpés aux Etats-Unis pour une campagne d'intrusions informatiques qui a notamment...

Contrôle des données et gestion de l’identité numérique : Privowny…

Privowny App regroupe quatre modules qui, combinés, permettent à ses utilisateurs de protéger leur identité numérique et reprendre le contrôle de leurs données personnelles...

Zoom annonce l’authentification à double facteur pour sa plateforme de…

En plus d’un mot de passe, les utilisateurs de Zoom peuvent choisir de s’authentifier via un second élément comme un facteur biométrique ou un...

Netskope Cloud Threat Exchange : clients et fournisseurs peuvent partager…

Cloud Threat Exchange est une solution cloud destinée à l'ingestion, la curation et le partage en temps réel de renseignements sur les menaces. Les...

Avis d’expert – Faire face à la pénurie d’experts en…

La crise du Covid-19 a plus que jamais accéléré la transformation numérique et rendu les applications et données de l’entreprise vulnérables. Aujourd’hui, la sécurité...

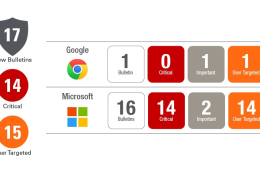

Patch Tuesday de septembre : des CVE critiques pour Windows…

Microsoft résout 129 CVE (Common Vulnerabilities and Exposures - Vulnérabilités et faiblesses communes) avec la mise à jour Patch Tuesday de ce mois. Même...

Netskope monte son réseau en France et simplifie sa relation…

En France, cet éditeur spécialiste de la sécurité via le Cloud se concentre à la rentrée sur la création d’un réseau d’une dizaine de...

Elections américaines : Microsoft détecte des cyberattaques venant de Russie,…

Microsoft a révélé le 10 septembre avoir détecté ces dernières semaines des cyberattaques visant des personnes et organisations liées à la prochaine élection présidentielle...

Avis d’expert – Télétravail et nouveaux usages : profiter de…

Alors que la pandémie du Covid-19 se poursuit, les entreprises abordent la rentrée dans un contexte relativement complexe, entre port du masque obligatoire, règles...

Attaques DDoS : arm7, Cloud.x86, mmmmh.x86 en première ligne

A10 Networks, le spécialiste de la sécurisation des applications pour réseaux 5G et multi-cloud, a récemment dévoilé son deuxième rapport de 2020 sur l’état des...

Sopra Steria finalise l’acquisition de Sodifrance, ESN spécialiste des secteurs de l'assurance /santé/banque

Sopra Steria vient d’annoncer aujourd’hui la finalisation de l’acquisition du bloc de contrôle représentant 94,03 % du capital social de Sodifrance. Sopra Steria compte sur le breton pour devenir le « leader français des services du numérique dédiés au secteur de l’assurance et de la…