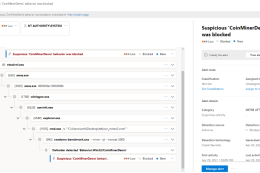

Se défendre contre le cryptojacking : Microsoft Defender utilise dorénavant…

Microsoft a annoncé l'intégration de la technologie de détection matérielle des menaces Intel Threat Detection (TDT) dans Microsoft Defender for Endpoint. Le but :...

Solarwinds : comment les enquêteurs sont-ils remontés à la source…

Telle est la question abordée le 6 mai à 11H lors de la nouvelle table ronde de la rédaction de Solutions Numeriques animée par...

Ransomwares ciblés : une augmentation de 767 % sur un…

Miser sur la quantité ou la qualité ? Les pirates prennent dorénavant l'option 2 semble-t-il. A l'envoi en masse de rensomwares qui veut qu'il...

Un mois après, les Laboratoires Pierre Fabre viennent à bout…

Il aura fallu un mois, ou presque, aux Laboratoires Pierre Fabre pour venir à bout de la cyberattaque dont il a été victime le...

Vectra AI lève 130 M$ grâce au fonds Blackstone

L’éditeur Vectra AI, un spécialiste de la détection et de la réponse aux menaces (EDR), a levé en avril 130 millions de dollars dans un...

Ingram Micro référence SafeNet Trusted Access de Thales sur sa…

Le grossiste Ingram Micro a conclu en avril un accord de collaboration stratégique avec Thales pour distribuer son offre SafeNet Trusted Access (STA) sur...

Evaluation 2020 du MITRE Engenuity ATT&CK sur les solutions d’EDR…

Solutions d'EDR (Endpoint detection and response) : l’équipe MITRE Engenuity s’est servie de l’application MITRE ATT&CK pour mener des attaques utilisant les tactiques et...

Michel Van Den Berghe va quitter Orange Cyberdéfense pour se…

Michel Van Den Berghe, directeur général d'Orange Cyberdéfense, va quitter cette fonction pour se consacrer pleinement au Campus Cyber, futur centre de cybersécurité de...

Bitdefender révèle une campagne d’espionnage du groupe NAIKON

Bitdefender a mené une enquête portant sur l'utilisation abusive de logiciels légitimes vulnérables, qui a permis de découvrir une opération d'un groupe APT notoire...

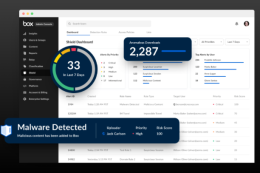

Box renforce la sécurité de sa solution

Box annonce des fonctions de sécurité "plus avancées". Parmi celles-ci figurent une fonctionnalité améliorée de classification automatique qui s'étend au contenu existant et de...

Solarwinds : comment les enquêteurs sont-ils remontés à la source de l’attaque ?

Telle est la question abordée le 6 mai à 11H lors de la nouvelle table ronde de la rédaction de Solutions Numeriques animée par Olivier Bellin. Nos experts de Corelight, Inc, Keysight Technologies et de NetMetrix France prendront l’exemple concret de l’attaque SolarWinds pour répondre…