NetExplorer Share : l’alternative française à WeTransfer pour un partage…

NetExplorer lance une nouvelle solution de transfert de fichiers, pensée pour les environnements professionnels. Hébergé en France, NetExplorer Share combine simplicité d’usage, sécurité renforcée...

Une clause des nouvelles CGU de WeTransfer évoquant l’usage des fichiers pour l’IA a suscité l’inquiétude. La plateforme a corrigé le texte, tandis que...

Zscaler mise sur la carte SIM pour sécuriser les environnements…

Zscaler fournit une extension de sa plateforme Zero Trust Exchange pour connecter des dispositifs IoT et OT via les réseaux cellulaires, sans avoir besoin...

Souveraineté : Création de l’Indice de Résilience Numérique

L’Indice de Résilience Numérique (IRN) veut être "un outil opérationnel et stratégique, calibré par et pour les dirigeants, les comités des risques et les...

L’IA est passée d’un sujet de science fiction à un…

Yann Ferguson, Directeur de Recherches à l’Inria - LaborIA et le Club Datacraft viennent de publier un rapport sur le Shadow IA qui va...

Le DSA ouvre l’accès aux données des GAFAM et BATX

La Commission européenne vient de publier l'acte délégué définissant les règles d'accès aux données des GAFAM, BATX, grands opérateurs numériques pour certains chercheurs qualifiés...

L’Europe se met en ordre de marche avec une stratégie…

Face à l’intensification mondiale de la course aux technologies quantiques et de ses applications imminentes, l’Union européenne lance sa nouvelle stratégie, qui devrait être...

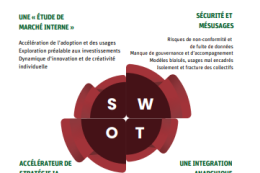

Comment le Shadow AI peut transformer les risques en opportunités…

Alors que la France a du retard dans l'utilisation de l'IA et lance "Osez l'IA", l'Inria vient de publier un rapport sur le Shadow...

Face à la menace cyber, les États Européens passent à…

Les États de l'UE accélère leur transition vers la cryptographie post-quantique a annoncé la Commission européenne.

Les menaces de cyberattaques sont très élevées. Les États...

Les entreprises utilisent des IA dont plusieurs sont classées à…

"En moyenne, chaque organisation utilise 66 applications d’IA générative, dont 10 % sont classées à haut risque" constate le dernier rapport sur les risques...

Assises de la cybersécurité 2025 : « La cybersécurité doit être au service des métiers. »

À l’occasion des Assises de la cybersécurité 2025 qui se tiennent à Monaco, Solutions numériques & cybersécurité a rencontré les deux coprésidents de cette édition : Odile Duthil, directrice cybersécurité groupe pour le Groupe Caisse des dépôts, et Loïs Samain, RSSI chez EDF Hydro et…