Fed : son président estime que la cybercriminalité est un…

Le président de la Banque centrale Jérôme Powell a estimé dimanche que la cybercriminalité était un risque majeur pour la Banque centrale la plus...

Expertise Vectra – Comment différencier une vraie offre d’IA d’un…

Le Cabinet d’investissement anglais MMC Ventures en partenariat avec la banque Barclays a publié cette semaine son étude « State of AI 2019 » qui établit que...

Chroniques de la cybersécurité, une exposition pour démystifier les grandes…

Microsoft lance une exposition virtuelle qui explique la cybersécurité au travers d’un voyage parmi les grandes attaques informatiques qui, depuis l’attaque du virus "ILOVEYOU"...

Secrets militaires maritimes : 27 universités américaines, asiatiques et canadiennes…

Le Wall Street Journal a révélé que plusieurs universités américaines, asiatiques et canadiennes, et leurs centres de recherche consacrés aux technologies militaires maritimes, ont été victimes d'une cyberattaque de...

Les hackers, nouvelle phobie des Français…

Les Français sont inquiets à l’idée qu'ils pourraient être victimes d’un cybercriminel. Les trois quarts d'entre eux déclarent qu’il s’agit d’une préoccupation générationnelle croissante,...

Des hackers iraniens ont fait des centaines de millions de…

(AFP) - Des hackers iraniens ont mené depuis deux ans des cyberattaques contre des milliers d'individus et plus de 200 entreprises à travers le...

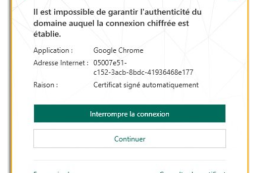

Kaspersky Anti-Virus : des conflits de certificats avec Google Chromecast…

Les utilisateurs de Kaspersky Anti-Virus se plaignent depuis la fin du mois de janvier : ils reçoivent des alertes inquiétantes autour d’un problème avec...

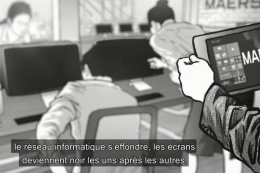

Sensibiliser aux cybermenaces : “Black-Out”, premier film d’une Web-série originale…

Le cabinet de conseil Holiseum lance le premier épisode d'une Web-série sur la cybersécurité. Ce film de 6 minutes est né d'une collaboration avec Wallix,...

Forcepoint lance une plateforme Cloud de sécurité convergée

L'éditeur Forcepoint va s’appuyer sur une nouvelle plateforme Cloud (Converged Security Platform) pour offrir d'ici quelques mois un éventail de solutions de sécurité fondées...

Microsoft lance son SIEM sur Azure et renforce la détection…

Microsoft dévoile deux nouvelles solutions de cybersécurité fondées sur le Cloud : Microsoft Azure Sentinel et Microsoft Threat Experts.

Microsoft Azure Sentinel est un SIEM...

L’automatisation monte en puissance dans les SOC

Manque d’analystes de sécurité dans les SOC, avalanche d’événements de sécurité à traiter dans un contexte d’ouverture des SI, mais aussi besoin de réagir plus rapidement aux attaques, l’heure est à l’automatisation des SOC. Automatiser la réponse à un incident de sécurité n’est…