F-Secure vient de publier son Rapport 2017 sur la Cyber Sécurité qui décrit et analyse l’état actuel de la cybersécurité dans le monde. Et délivre notamment une cartographie des ransomwares qui montre leur impressionnante expansion.

« Les menaces actuelles peuvent déjouer les approches unilatérales classiques de la sécurité, même les plus efficaces. En ayant recours au phishing (avec désormais des listes, vendues en ligne, de comptes ou réseaux pré-exposés) ou via d’autres méthodes, les pirates peuvent beaucoup plus facilement viser un gouvernement ou une entreprise du Fortune 500″, explique Sean Sullivan, Security Advisor chez F-Secure. « Nous vivons dans un monde post-malware, où le piratage s’est industrialisé. Et les cybercriminels ne comptent plus seulement sur les malware les plus communs pour se faire de l’argent. »

Parmi les principaux résultats du rapport :

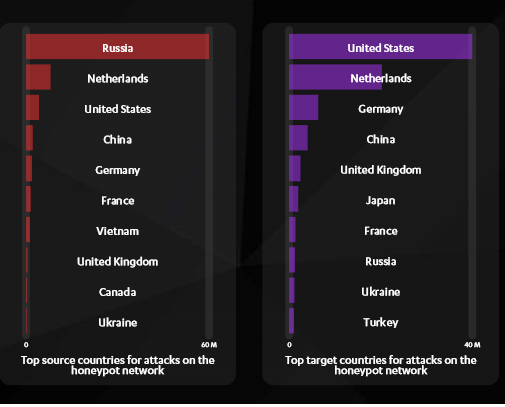

-Une grande partie du trafic de reconnaissance active en 2016 était liée à des adresses IP majoritairement situées dans 10 pays, et notamment la Russie, les Pays-Bas, les États-Unis, la Chine ou encore l’Allemagne.

-Les versions obsolètes d’Android sont de plus en plus nombreuses et rendent les appareils mobiles particulièrement exposés. L’Indonésie possède le nombre le plus important d’appareils Android non mis à jour, la Norvège, le plus faible.

-La plupart des cyberattaques font appel à des techniques basiques et s’en prennent à des infrastructures peu robustes.

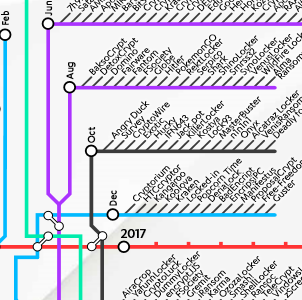

-197 nouvelles familles de ransomware ont été découvertes en 2016, contre seulement 44 en 2015. Ci-dessous la carte des ransomwares établie par F-Secure. L’émergence du crypto-ransomware Cryptolocker en 2013 a défini « un business model », dont la croissance a explosé !

Selon Andy Patel, Security Expert chez F-Secure: « Les malware génériques, comme les ransomware, dominent encore le paysage. La protection des appareils reste la mesure la plus efficace contre ces menaces. Mais cela ne suffit pas. Si elles veulent pouvoir compter sur une cybersécurité solide, les organisations doivent mettre en place une stratégie complète : audit de sécurité, tests d’intrusion, détection, réponse aux attaques et gestion de crise. » « Un pirate déterminé trouvera, tôt ou tard, le moyen de s’infiltrer sur le réseau. Alors il faut se tenir prêt« , conclut-il.